La guerra por otros medios: control de software e infraestructura estratégica

La guerra de Israel y EE. UU. contra Irán va mucho más allá de los bombardeos: también se desenvuelve en los ámbitos de la inteligencia y las tecnologías. Si bien hace tiempo la tecnología digital ya está presente en los aviones de caza y drones, estamos siendo testigos de su renovada utilidad con fines bélicos. La intervención de infraestructura estratégica como cámaras de tráfico y de videovigilancia genera una nueva alerta en ciberseguridad para todos los Estados. ¿Qué lecciones nos pueden dejar estos acontecimientos para repensar los límites de la seguridad y la soberanía nacional en América Latina?

La guerra que comenzaron Israel y EE. UU. contra Irán acapara la agenda mediática. Las pantallas se inundan constantemente de bombardeos mutuos e imágenes impactantes que parecen tomadas de un filme o de un videojuego. Sin embargo, hay elementos de este conflicto que no se llegan a ver tan fácilmente: existe otra arista de la guerra que tiene a la tecnología como protagonista.

La batalla también se libra a través de los medios de comunicación en las narrativas contradictorias entre un bando y otro. Ello complejiza la posibilidad de encontrar certezas en medio de un contexto bélico de estas características. Sin embargo, hay elementos que son plausibles de ser analizados como ciertos.

En varios medios circula la noticia sobre el trabajo de inteligencia que realizaron Israel y EE. UU. para lograr ejecutar al ayatolá Ali Khamenei. Entre las tareas de inteligencia, se dice que habrían intervenido cámaras de tráfico y de circuitos cerrados en algunas oficinas donde se desempeñaban los altos mandos militares de Irán. Con toda esa información les fue posible determinar la ubicación del ayatolá, e incluso conocer cuáles podían ser sus vías de evacuación.

Ante esta situación, y más allá de las particularidades del propio conflicto en Oriente Próximo, cabe preguntarse: ¿qué tan seguros son los sistemas tecnológicos de nuestros países? ¿La dependencia tecnológica es una brecha de seguridad para los Estados? ¿Existe alguna forma de minimizar este riesgo? Para reflexionar sobre estas preguntas iremos por partes.

Dependencia tecnológica

Es de público conocimiento que un gran porcentaje de Estados dependen tecnológicamente de un puñado de países que tienen la capacidad productiva para fabricar dispositivos electrónicos. Como venimos señalado en Derechos Digitales, América Latina no escapa a ese contexto. Es así como cada dispositivo tecnológico -en nuestras casas, lugares de trabajo y espacios públicos- fue diseñado y construido por empresas radicadas en el Norte Global y en algunas regiones de Asia.

Ahora bien, ¿son confiables en términos de seguridad los dispositivos que utilizamos? Y más aún: ¿hay posibilidades de que las instituciones de seguridad de los Estados donde están localizadas estas empresas hayan generado acuerdos con ellas para tener acceso a los dispositivos en caso de “ser necesario”?

En la historia reciente, existe suficiente evidencia y ejemplos como para suponer que los dispositivos electrónicos pueden ser intervenidos, tanto en situaciones de conflictos como también con el fin de desplegar vigilancia masiva. Conocido es el caso en que el ex analista de inteligencia de la CIA y la NSA, Edward Snowden, denunció en 2013 públicamente con documentos el funcionamiento de una vasta red de vigilancia global por parte de EE. UU. y países aliados, facilitada a partir de la colaboración con distintas empresas de tecnología.

Más recientemente, Israel se atribuyó en 2024 ataques simultáneos en Siria y el Líbano a través de equipos electrónicos que contaban con carga explosiva. Situación que originó gran preocupación en organizaciones internacionales de Derechos Humanos debido a lo indiscriminado de los ataques. También cabe recordar que, días atrás, se generó una polémica entre el Pentágono y Anthropic, la empresa detrás del motor de inteligencia artificial Claude. La discusión se centra en que el Pentágono solicita a la empresa quitar los límites éticos del motor para poder utilizarlo en vigilancia masiva y manejo autónomo de armas. La compañía se negó, e incluso demandó al Pentágono por exceder su autoridad y sus salvaguardas éticas, violando derechos básicos.

A primera vista, la guerra parece un tema lejano para la historia de los últimos años en América Latina. Sin embargo, las recientes operaciones militares estadounidenses en las inmediaciones de Cuba, o en Venezuela, por ejemplo, encienden las alarmas. En este convulsionado contexto, ¿es razonable pensar que en el corto o mediano plazo nuestra región se pueda ver involucrada en algún conflicto de mayor escala? Si ese fuera el escenario, ¿la dependencia tecnológica representaría una brecha de seguridad y soberanía para los países latinoamericanos? Si analizamos los antecedentes antes mencionados, la respuesta es que muy probablemente sí.

Minimización de la brecha

En la actual división global del trabajo, solo algunos países poseen la capacidad para diseñar y construir dispositivos electrónicos. Esta situación deja en desventaja al resto de los países del mundo que, en un futuro inmediato pero también en un período prolongado de tiempo, precisan invertir en tecnologías y capacidades humanas que no están dispuestos a pagar, o ni siquiera pueden afrontarlo.

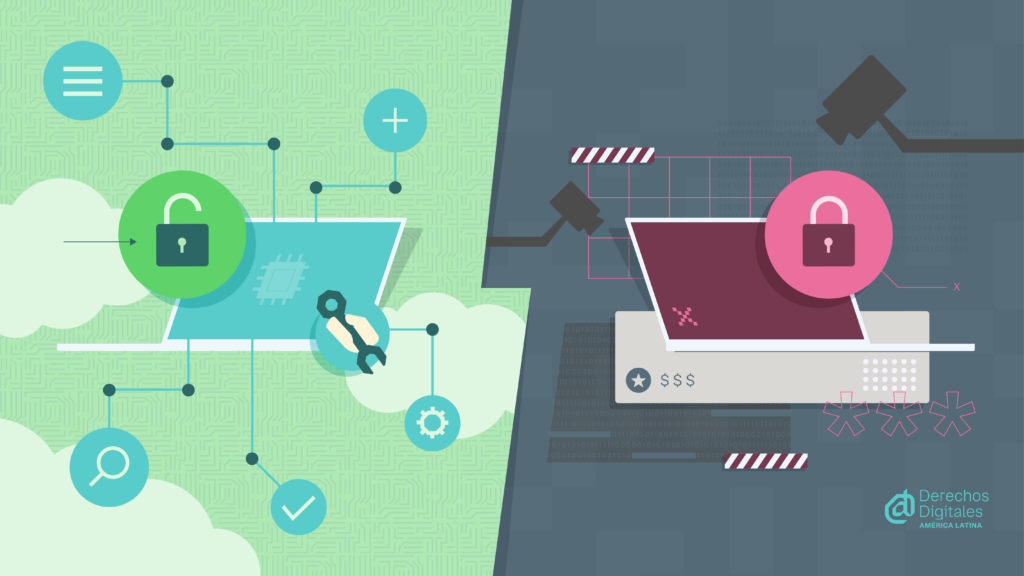

Ahora bien, los equipos electrónicos se componen esencialmente de dos capas: la física y la lógica (hardware y software, respectivamente). Esta distinción cobra gran relevancia en el análisis que proponemos. Si bien no todos los Estados tienen la capacidad de construir la capa física, ¿qué sucede con la capa lógica?

La capa lógica, o software, es un programa computacional. Dentro de la gama de programas computacionales, nos referiremos a los que pertenecen a las categorías de “sistema operativo” o “firmware”. En ambos casos, se trata de programas de bajo nivel que interactúan directamente con el hardware (capa física). Para nombrar algunos ejemplos, podemos mencionar los sistemas operativos Windows, OSx y GNU/Linux, como así también aquellos que permiten el funcionamiento de teléfonos como iOS y Android.

De la misma forma ocurre con los sistemas de videovigilancia. Se componen de cámaras y de un sistema central que procesa y gestiona las grabaciones, llamado DVR (Digital Video Recorder) o NVR (Network Video Recorder) en función de la forma en que las cámaras se comunican: analógica o digital respectivamente. Dicho centro de procesamiento actúa como un ordenador especializado para esa tarea y, por tanto, posee un firmware o sistema operativo para su funcionamiento. Dentro de sus funciones están: configurar las cámaras, gestionar grabaciones y administrar el control de acceso.

Los sistemas de videovigilancia desactualizados pueden poseer vulnerabilidades, que ya son conocidas. A la vez, existe una gran cantidad de documentación pública sobre cómo explotar esas vulnerabilidades para acceder a los sistemas de videovigilancia, como por ejemplo el proyecto Shodan. Por lo tanto, si ya son conocidas las debilidades en sistemas desactualizados, es muy probable que empresas de seguridad ofensiva tengan herramientas para vulnerar la seguridad de estos dispositivos, tal como se afirma en el portal especializado Wired. De forma alternativa, existen una serie de proyectos de código abierto para administrar cámaras que cuentan con las ventajas ya mencionadas.

Por otra parte, otra característica de la capa lógica es que puede estar construida de forma cerrada o abierta. La forma cerrada (o software privativo) refiere a programas que desarrollan empresas para el manejo de equipos en el que la persona usuaria final no puede analizar, modificar o mejorar el código fuente. Generalmente, viene precargado en el dispositivo en forma de archivo ejecutable, el cual es ilegible. En la otra vereda, está la forma abierta (o software libre) vinculada a programas que, en muchos casos, son construidos de forma comunitaria, e incluso pueden contar con colaboración de empresas. Su característica es que es totalmente abierto, disponible para analizar, modificar y mejorar.

Ahora bien, volvamos al cuestionamiento de la dependencia tecnológica sobre qué hacer si un dispositivo viene diseñado, por ejemplo, con una puerta trasera. En el caso de que la capa lógica esté desarrollada sobre la concepción de software privativo, es muy difícil poder identificarla y actuar para modificar su comportamiento con el fin de suprimir dicha vulnerabilidad, pues no hay acceso al código. Por el contrario, en el caso del software libre sí tenemos la posibilidad de hacer auditorias independientes, así como suprimir funciones o alterar su comportamiento, lo que a simple vista otorga una gran ventaja.

Otra desventaja del software privativo es que necesita de pagos periódicos para su actualización. Por distintos motivos, las instituciones no mantienen las versiones más actualizadas lo que las deja con mayor propensión a ataques de vulnerabilidades conocidas, como es el caso de Guacamaya Leaks. En aquel episodio, un grupo de hackers intervino sistemas de varias instituciones militares en América Latina, aprovechando, principalmente, estas debilidades de sus desactualizados sistemas de software pago.

Software libre y seguridad nacional

Con la proliferación de los sistemas digitales de comunicación y, más aún, con el Internet de las cosas (IoT), donde muchos dispositivos cotidianos están conectados entre sí, es sumamente importante analizar qué rol puede jugar la dependencia tecnológica en escenarios de conflicto, ya sea armados o no.

La discusión no puede quedarse en si el software privativo es mejor o peor que el software libre: en ambos casos se encontrarán vulnerabilidades. El análisis debe centrarse en el control que se puede tener de los dispositivos y sistemas. En ese sentido, el software libre corre con ventaja al permitir el control de las funciones y, al mismo tiempo, el acceso libre a las actualizaciones. Además, al tratarse de código abierto, el software libre habilita una permanente auditoría, por lo que es menos probable que contenga funciones maliciosas por diseño.

En un mundo donde las potencias se disputan recursos estratégicos en otros territorios, es indispensable que los Estados latinoamericanos reconfiguren, a mediano y largo plazo, su seguridad digital y las medidas necesarias para enfrentar una amenaza externa.