El pasado 30 de agosto, la máxima corte de justicia de Brasil, el Supremo Tribunal Federal, emitió una decisión que, entre otras cosas, ordenó la suspensión del servicio de la red social X —antes Twitter—. También decidió establecer sanciones a los usuarios y usuarias que evadieran dicha suspensión a través de distintas herramientas como las redes virtuales privadas (o VPN), e inicialmente ordenó a Apple y Google retirar de sus tiendas de aplicaciones móviles este tipo de herramientas, medida que fue revertida horas después.

La decisión de suspensión inmediata y completa del servicio, que sigue vigente a más de una semana desde su emisión, fue impuesta como resultado de que la red social incumpliera diversas órdenes judiciales dirigidas a la entrega de información de algunos usuarios y el bloqueo de ciertas cuentas y contenidos.

Antecedentes necesarios sobre el fallo

De la lectura del fallo judicial del 30 de agosto pasado que ordena la suspensión inmediata y temporal de X, y la poca información disponible, emergen dos hechos de contexto para entender cómo y por qué la justicia emitió una de las medidas más gravosas según el Marco Civil de Internet, la normativa de Brasil aprobada hace más de 10 años atrás que regula internet.

En primer lugar, sabemos que el Supremo Tribunal Federal (STF) hace meses ordenó a X la entrega de los datos personales de ciertas personas y el bloqueo de diversas cuentas y contenidos que estaban presuntamente implicadas en actos de intimidación a agentes policiales. Estas órdenes estuvieron enmarcadas en una investigación llevada a cabo de manera confidencial por ese máximo tribunal, y que buscaba esclarecer los hechos de intento de golpe de Estado así como atribuir las debidas sanciones a sus responsables.

En segundo lugar, sabemos que con posterioridad a la emisión de dicha orden inicial, la red social X habría apelado su contenido, pero el STF se sostuvo en su decisión, por lo que la plataforma debía cumplir el fallo aunque fuera adverso a sus pretensiones. La justicia intentó, por varios medios, amenzar a X a que cumpliera, pero en ese punto la justicia y la plataforma ya no tenían un punto de contacto local que facilitara su comunicación: la red social había suprimido su representación legal, ante la eventual sanción de prisión que podría ser impuesta a sus delegados en Brasil por los reiterados incumplimientos, a lo que se sumó también el despido del resto del equipo de X en ese país.

Por su desacato reiterado, el STF impuso multas cuantiosas a X. De igual modo, congeló los activos de la empresa Starlink, donde Elon Musk –accionista mayoritario de X– también figura como dueño. Al día de hoy, la orden judicial que inició todo este ir y venir, sigue sin ser cumplida.

Ahora bien, hay que reconocer que la decisión de suspensión inmediata y temporal del servicio de X en Brasil es, en definitiva, el desenlace de un conjunto de decisiones sobre incumplimientos judiciales, cuyos efectos fueron escalando. Para que la suspensión sea levantada y se restablezca la prestación del servicio de X en Brasil, el STF exige a la red social que nombre una representación legal en el país –para facilitar la comunicación entre ambas partes–, que cumpla con las órdenes iniciales de entrega de datos personales y eliminación de contenidos, y que pague las multas adeudadas.

Fuera de discusión: el Estado de Derecho y las decisiones de la justicia

A quienes ejercemos abogacía se nos enseña que la vigencia del Estado de Derecho transita, entre otros, por el imperio de la ley para todas las personas y el respeto a las decisiones judiciales. Y se nos advierte que, aun cuando el contenido de los fallos pueda ser discutible, la controversia en torno a las decisiones judiciales debe transitar por las vías legalmente establecidas para ello. Hay que jugar según las reglas que se espera que se apliquen a todos por igual.

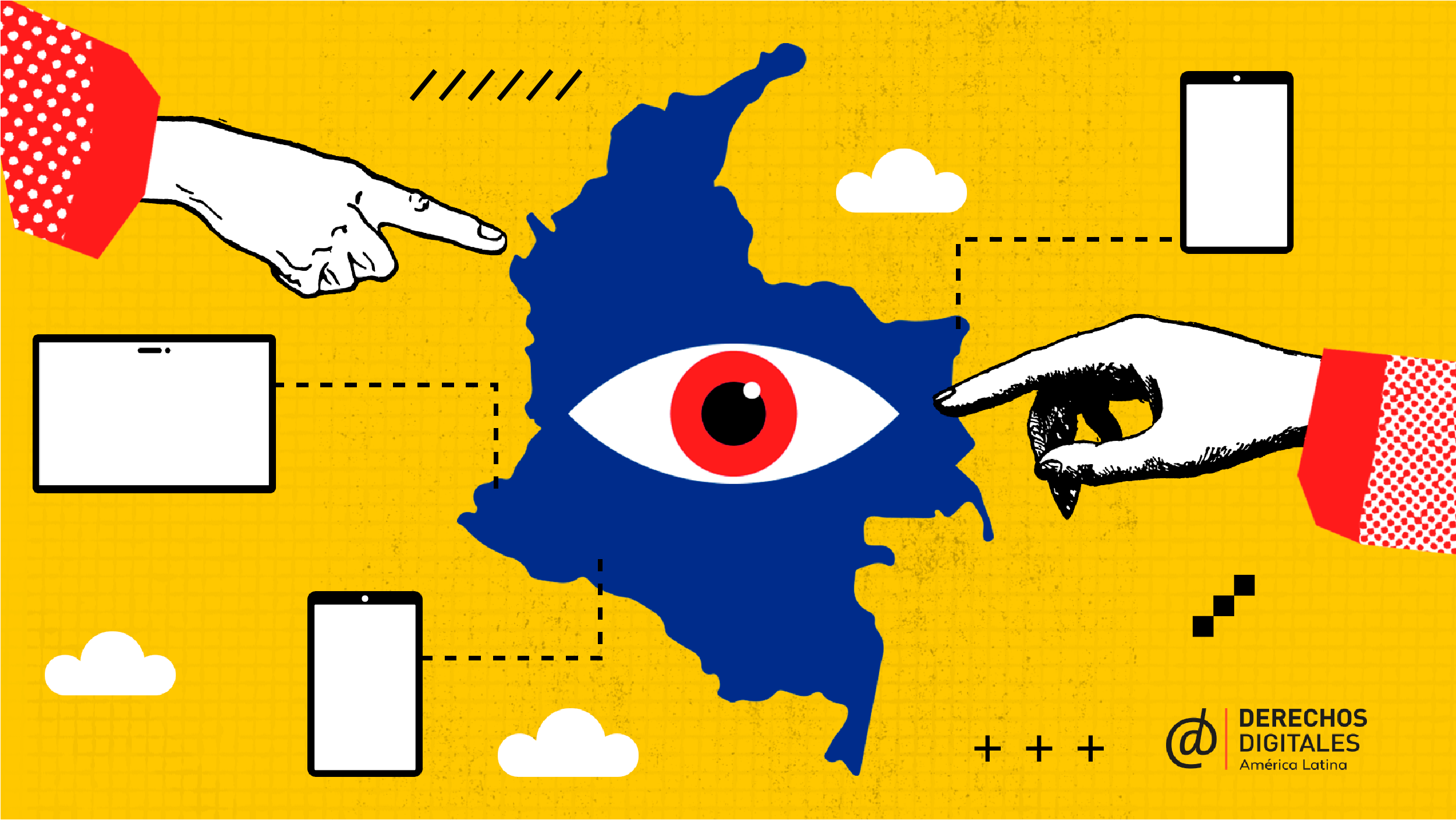

Pero eso no parece ser igualmente aceptado desde el Valle de Silicio (Silicon Valley) . Desde luego, la estrategia de evasión de la ley por parte de las Big Tech fuera de Estados Unidos no es nueva. En países de América Latina se valen de diversas estrategias para justificar por qué los ordenamientos locales no les son de aplicación. Uno de los argumentos más comunes para la elusión de las decisiones judiciales o administrativas apunta a la falta de jurisdicción: la supuesta ausencia de validez o aplicabilidad (para ellas) de la ley de los países en que no está domiciliado su centro de operaciones principal, o el argumento según el cual la filial registrada fuera de los Estados Unidos no tiene relación alguna con la empresa principal que administra la plataforma de red social, streaming, reproducción de videos, o el servicio que sea.

Los argumentos varían y, en ocasiones, las plataformas ni siquiera responden al pedido de las autoridades, dejándolas en visto. Pero la maniobra empleada por X en Brasil (en particular, las acciones de su CEO Elon Musk dirigidas a atacar la integridad de los jueces del caso y la justicia en general) no había sido vista de una manera tan cruda y explícita hasta ahora en nuestra región.

Desacatar un fallo judicial de manera sistemática y cerrar las actividades de la filial de esa Big Tech haciendo imposible la actuación de la justicia, reafirma cuán fácil puede ser para estas empresas desvirtuar la eficacia jurídica y simbólica del derecho. La lógica de la suspensión temporal de un servicio según el Marco Civil de Internet, es que sea temporal en tanto que se espera que la plataforma cumpla con sus obligaciones rápidamente. Pero no parece en este momento que X vaya a cumplir con esta expectativa. ¿Qué hará la justicia ahora de cara a la decisión de bloqueo si la red social, como quedó claro, no tiene interés alguno de cumplir sus decisiones en el futuro próximo? ¿El bloqueo generalizado se mantendrá de manera indefinida?

Pese a todo, en esta tensión que emerge entre el poder de las Big Tech y el poder de los Estados, en lo que pensamos que debemos estar de acuerdo es en el imperio de la ley y en el cumplimiento de las decisiones judiciales en los países democráticos, aún cuando podamos y tengamos el derecho de cuestionar su contenido y los procedimientos aplicados en la toma de la decisión judicial.

Asimismo, vale la pena mirar con cautela el caso de Brasil que nos enseña que la relevancia económica de un mercado puede no ser suficiente garantía para incentivar el cumplimiento de la ley local. ¿Qué suerte le espera al resto de países de la región cuando tengan que lidiar con la red social X en el marco de decisiones de moderación de contenido, o acciones de lucha contra la desinformación o violencia que suceden y circulan en esa plataforma?

Un debate que no es nuevo: el bloqueo de servicios digitales

La suspensión temporal de un servicio, en el caso de Brasil, está fundamentado por el Marco Civil de Internet y en tanto que ley válida y democráticamente discutida y aprobada por el Congreso, ha de ser aplicada aun cuando entendamos hoy, de cara al estado del arte tecnológico, que es inconveniente y merece ser repensada frente a los estándares regionales sobre la licitud de las medidas restrictivas de la libertad de expresión.

La suspensión de la totalidad de un servicio puede ser desproporcionada, pues sus efectos se extienden a la generalidad de personas usuarias del servicio que no están vinculadas con la decisión judicial inicial. El fin perseguido, en el caso brasileño, que apuntaba a la entrega de datos de ciertos usuarios y bloqueo de contenidos y cuentas, no es proporcional de cara a los efectos generados para todas las personas que acceden a X en ese país. Pero la suspensión generalizada, aun cuando sea temporal, tampoco es útil si se emplea como incentivo para obligar al cumplimiento de las decisiones judiciales, como ya quedó claro con la reacción de X.

Cuando el sistema interamericano de derechos humanos se refirió en 2013 y 2016 a la medida de bloqueo –adoptada en Brasil como “suspensión temporal”-, lo hizo para referirse a un recurso extraordinario o excepcional, disponible en manos de los Estados para, entre otros, luchar contra la explotación sexual infantil, o la “piratería” en línea, y más recientemente, la desinformación. Su vocación era la de servir como recurso aplicable sobre los contenidos ilegales, y no como una medida para afectar de manera generalizada el servicio o el medio que lo difunde –salvo que el servicio sea en sí mismo ilegal–.

Para sugerir la distinción entre el contenido y el medio en materia de bloqueos, la Relatoría para la Libertad de Expresión acudió a la analogía con el cierre de un periódico o cualquier otro medio de comunicación, dejando en claro que en línea y fuera de ella, ese tipo de bloqueos –o suspensiones– erosionan el ecosistema mediático e informativo. La suspensión temporal de una plataforma como X en Brasil, aunque pueda ser legal, ¿continúa siendo una medida legítima, necesaria y proporcional en una sociedad democrática?

Cierre: preguntas pendientes y matices necesarios

La situación de X se suscita en un contexto de restablecimiento de la democracia luego de un período de debilitamiento institucional y democrático en Brasil, donde los cuestionamientos al orden constitucional no solo provienen de actores políticos tradicionales, sino también de la instrumentalización por terceros de las plataformas digitales para propagar desinformación y erosionar la institucionalidad o el espacio público digital. Allí, los intentos de contener esa crisis han alcanzado inevitablemente la discusión sobre el rol de las plataformas tecnológicas y sus responsables.

En tal contexto, cabe preguntar por el futuro de la investigación penal en que la entrega de datos personales de los usuarios de la red social X iba a ser clave para determinar la identidad de las personas que habrían participado en eventos que amenazan el orden democrático. El cierre de las operaciones de X en Brasil significa, desde luego, un obstáculo serio para la impartición de justicia en ese caso. Sin embargo, sus consecuencias no pueden ser observadas de manera aislada o fuera de contexto.

En este caso, el desafío para la sociedad civil no radica únicamente en frenar los excesos de quienes instrumentalizan el debate público, sino también en encontrar un balance justo entre derechos fundamentales y las obligaciones de los actores que interactúan en el ecosistema digital.

Por ahora, es necesario adoptar un enfoque que trascienda las posturas simplistas o radicales, en lugar de hacer eco de la polarización existente que no considera las complejidades socio-técnicas y jurídico-legales del problema. A medida que el caso de X en Brasil siga en desarrollo y se conozcan mayores detalles de los contenidos de las decisiones judiciales que confluyen, habrá que avocar los análisis tanto la importancia de la libertad de expresión como la responsabilidad de los actores privados en la esfera pública global, el cumplimiento de estándares internacionales de derechos humanos, la importancia de actualizarlos de cara al estado del arte tecnológico actual, y el rol de la justicia en la aplicación de la ley y los retos que enfrenta en esa tarea.