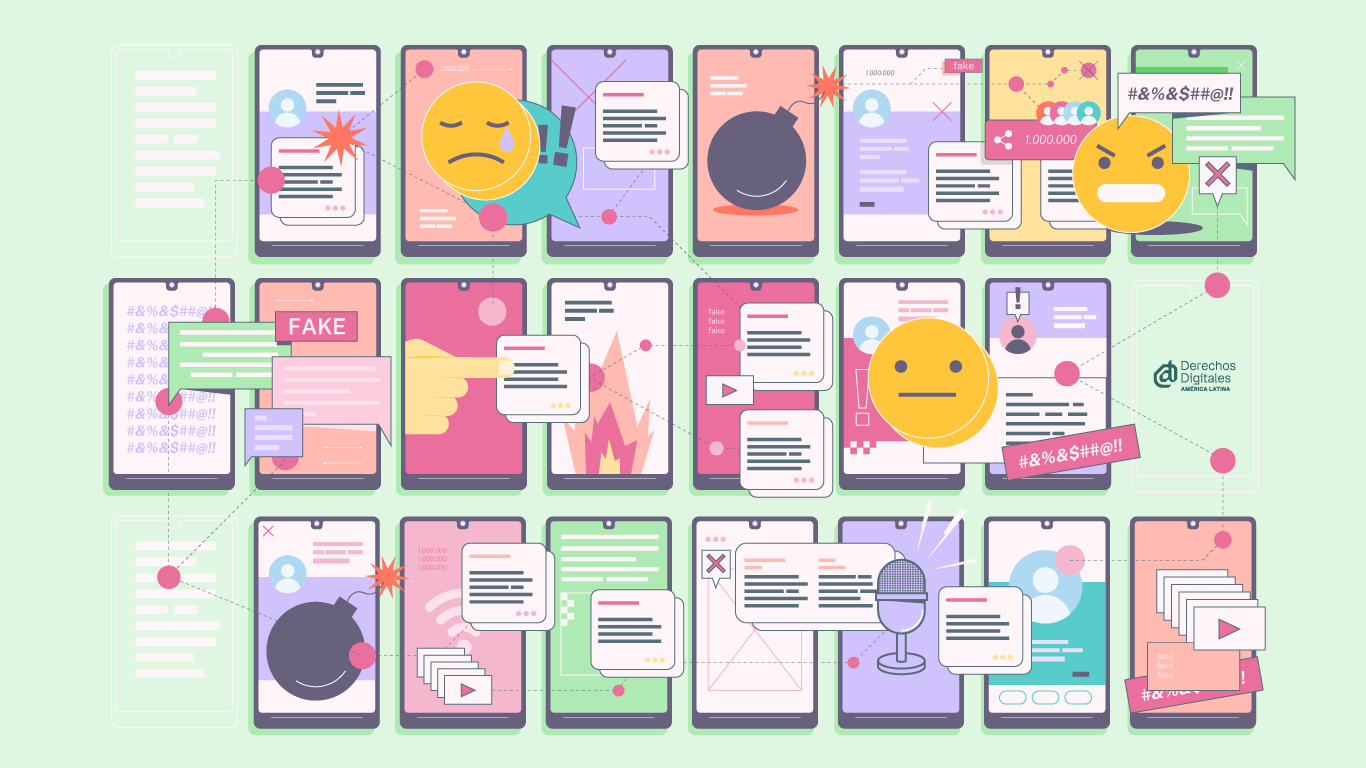

Cuando hablamos de desinformación electoral no nos referimos únicamente a “noticias falsas”. Se trata de un conjunto de prácticas que buscan influir en la percepción del electorado, instalar dudas sobre los procesos democráticos o desacreditar candidaturas e instituciones. Incluye desde encuestas falsas y declaraciones inventadas hasta campañas coordinadas de hostigamiento, manipulación de contenido y uso estratégico de tecnologías emergentes como la IA o los deepfakes. Como ha advertido Derechos Digitales en distintos trabajos, el problema no es solo la existencia de contenidos engañosos, sino el ecosistema que permite su circulación y amplificación.

Las elecciones presidenciales recientes en la región, como las de Chile, Bolivia o Costa Rica, muestran que estas dinámicas no son marginales, sino estructurales. Y todo indica que serán centrales en los procesos electorales que se avecinan en 2026 en países como Brasil, Colombia y Perú.

De fenómeno marginal a herramienta política

En los últimos años, la desinformación dejó de ser un fenómeno esporádico para convertirse en parte integrada de las estrategias de campaña. Una investigación reciente de Bolivia Verifica y ProBox sobre las elecciones bolivianas de 2025 lo resume de forma clara: la desinformación digital ya no es algo marginal, sino una práctica que se despliega sistemáticamente en momentos críticos del proceso electoral. Durante esos comicios, se identificaron alrededor de 250 contenidos falsos o engañosos, marcando un precedente en el volumen de desinformación en Bolivia, incluyendo un uso inédito de herramientas de inteligencia artificial.

El estudio también identificó patrones que se repiten en distintos países de la región. El más frecuente fue la circulación de declaraciones falsas atribuidas a candidaturas u otros actores públicos, utilizadas estratégicamente para influir en la intención de voto. En segundo lugar, destacaron las encuestas falsas, utilizadas para instalar percepciones sobre quién va ganando o perdiendo en la contienda.

Este tipo de contenidos no circula de forma aislada. Las campañas desinformativas operan de manera coordinada y multiplataforma. Según la investigación de Derechos Digitales sobre elecciones y desinformación en Brasil, una narrativa puede surgir en espacios abiertos como TikTok o X, escalar rápidamente y luego trasladarse a aplicaciones de mensajería como WhatsApp o Telegram, donde su circulación se vuelve más difícil de rastrear o contrarrestar.

Narrativas de fraude y erosión de la confianza democrática

Entre las distintas formas que adopta la desinformación electoral, una de las más persistentes es la instalación de narrativas de fraude. Estas narrativas no necesariamente buscan demostrar irregularidades reales, sino instalar una sospecha permanente sobre la legitimidad del proceso electoral.

En el caso boliviano, este tipo de contenido ocupó un lugar central en la conversación digital durante las elecciones de 2025. Tal como documentaron Bolivia Verifica y ProBox, circularon de forma masiva declaraciones falsas atribuidas a candidaturas, encuestas manipuladas y contenidos diseñados para desacreditar a actores políticos, medios de comunicación y al propio Tribunal Supremo Electoral, con el objetivo de erosionar la confianza en el proceso.

Un fenómeno distinto, pero relacionado, se observó en Costa Rica. Allí, más que instalar una narrativa técnica de fraude, se han visto intentos sostenidos de deslegitimar al Tribunal Supremo de Elecciones a través de contenidos engañosos y campañas de desprestigio, incluyendo la difusión de información falsa desde cuentas institucionales que luego debió ser eliminada. Estos episodios muestran cómo la desinformación puede apuntar directamente a debilitar la credibilidad de las autoridades electorales, incluso en contextos donde estas aún mantienen altos niveles de confianza pública.

Al final, estas supuestas evidencias o ataques directos a las instituciones, terminan funcionando como estrategias para erosionar la confianza en las reglas del juego democrático, desplazando el debate desde las propuestas hacia la legitimidad misma de la elección. En ese terreno, la narrativa anti-sistema no es inocua, ya que abre espacio y favorece a candidaturas que construyen su estrategia precisamente en tensionar las instituciones democráticas.

Violencia política digital y sus efectos en la participación

Otro de los aspectos más críticos de la desinformación electoral en la región es su vínculo con la violencia política de género. Las campañas digitales no afectan a todas las personas por igual, dado que las candidatas mujeres y las personas LGBTIQA+ son, de manera sistemática, objeto de ataques que combinan desinformación, hostigamiento y discursos estigmatizantes.

En Chile, durante la última campaña presidencial, se evidenció cómo redes de cuentas, muchas de ellas automatizadas, amplificaban ataques contra candidatas mujeres, mezclando contenido falso con insultos y discursos de odio. Este tipo de violencia no solo afecta a las personas directamente atacadas, sino que también tiene un efecto más amplio: desincentiva la participación política y restringe quiénes pueden ocupar el espacio público. A su vez, genera un efecto circular: a menor diversidad entre quienes participan y acceden a espacios de poder, menor es también la capacidad de impulsar políticas que aborden estas violencias y sus impactos.

La expansión de herramientas de inteligencia artificial añade una nueva capa a este fenómeno. Como ha documentado la organización Situada sobre deepfakes, estas tecnologías facilitan la creación de contenido manipulado, muchas veces de carácter sexual, que afecta de manera desproporcionada a mujeres. En contextos electorales, esto se traduce en una herramienta particularmente efectiva para desacreditar o intimidar candidatas, reforzando desigualdades estructurales.

En la región, esta dinámica no es aislada. Como advierte IDEA Internacional, la violencia política digital contra mujeres se ha consolidado como una forma sistemática de limitar su participación en la vida pública, combinando acoso, amenazas y desinformación con sesgo de género. Estos ataques no solo buscan desacreditar, sino también reducir su visibilidad y capacidad de incidencia en espacios de decisión.

Inteligencia artificial, regulación y nuevas asimetrías

El uso de inteligencia artificial en campañas políticas es una realidad en América Latina, pero su impacto no es homogéneo. Si bien estas tecnologías permiten producir contenido falso de manera más rápida y a menor costo, su circulación sigue dependiendo de las mismas plataformas digitales que estructuran el ecosistema informativo.

Al mismo tiempo, empiezan a aparecer diferencias relevantes entre países. Mientras en algunos contextos el uso de estas tecnologías ocurre en marcos regulatorios difusos o inexistentes, otros han comenzado a establecer ciertos límites. Como advierte un informe conjunto de Derechos Digitales y otras organizaciones presentado ante Naciones Unidas sobre elecciones e integridad de la información, la falta de regulación clara puede facilitar la amplificación de desinformación y violencia digital en procesos electorales.

El caso brasileño permite observar algunos avances en esta materia. La autoridad electoral ha establecido límites específicos al uso de inteligencia artificial en campañas, incluyendo restricciones a sistemas automatizados para evitar que recomienden opciones de voto. Esto contrasta con otros contextos de la región. En Colombia, por ejemplo, se han documentado casos en que sistemas de inteligencia artificial como Grok han emitido respuestas con sesgo político en el contexto electoral, incluyendo recomendaciones o posicionamientos frente a candidaturas, evidenciando vacíos regulatorios y la falta de estándares claros para este tipo de herramientas.

Brasil, por su parte, muestra las tensiones propias de intentar regular un fenómeno que evoluciona rápidamente, donde las medidas institucionales conviven con limitaciones importantes en la circulación de contenidos en plataformas y aplicaciones de mensajería. La coordinación entre autoridades, empresas tecnológicas y sociedad civil ha sido relevante para responder a episodios de desinformación, pero no ha sido suficiente para contenerlos de manera estructural.

En muchos países de la región, estas condiciones ni siquiera están presentes. La cooperación con plataformas es limitada y los mecanismos de coordinación entre actores públicos y privados son débiles o inexistentes, lo que deja un terreno mucho más abierto para la circulación de desinformación en contextos electorales.

A esto se suma un problema más estructural: las plataformas no solo fallan en colaborar, sino que también han ido cerrando espacios de diálogo en otras esferas del debate público. Como se ha advertido en análisis previos de Derechos Digitales, sus decisiones de moderación, el funcionamiento opaco de sus algoritmos y modelos de negocio que priorizan contenidos polarizantes terminan moldeando el ecosistema informativo, amplificando ciertas narrativas y debilitando otras. En contextos electorales, estas dinámicas no desaparecen, sino que se intensifican.

Reglas que no alcanzan a la política digital

Uno de los principales problemas es que las reglas electorales siguen respondiendo a una realidad que ya cambió. Las normas fueron diseñadas para campañas en televisión, radio o espacios públicos, pero hoy la política se juega en plataformas digitales, con influencers, microsegmentación de mensajes y circulación en aplicaciones de mensajería.

Esta brecha se hace evidente en casos concretos de la región. En Colombia, por ejemplo, las campañas digitales operan en gran medida fuera de los marcos regulatorios existentes, donde contenidos difundidos desde cuentas personales o redes de apoyo no siempre son considerados propaganda electoral, dejando amplios espacios sin regulación.

Este cambio no es solo tecnológico, sino también político. Las campañas digitales permiten adaptar mensajes a audiencias específicas, operar con distintos niveles de visibilidad y, en muchos casos, evadir los marcos tradicionales de regulación electoral. Lo que antes era una franja televisiva, hoy puede tomar la forma de un video viral, una cadena de WhatsApp o una publicación aparentemente espontánea, cuya autoría y financiamiento resultan difíciles de rastrear.

En este escenario, gran parte de la actividad política digital, incluyendo la desinformación, ocurre en zonas grises regulatorias. A esto se suma la falta de colaboración de las plataformas digitales, que no han desarrollado herramientas adecuadas para enfrentar la circulación de contenidos engañosos en contextos electorales en la región, se rehúsan a transparentar cómo funcionan sus algoritmos y no hacen una rendición de cuentas adecuada a sus usuarios y a la ciudadanía en general.

La disputa por el ecosistema informativo

Las elecciones de 2026 no solo van a poner a prueba a las candidaturas, sino también a las condiciones en que se construye el debate público. En un escenario donde la desinformación forma parte de las campañas, la discusión ya no se trata sobre programas o propuestas, ahora pasa a jugarse en cómo circula la información y quién logra instalar ciertas versiones de la realidad.

Ese terreno no es neutral. Está marcado por plataformas que toman decisiones sin demasiada transparencia, por Estados que llegan tarde -o definitivamente no llegan- a regular estos procesos, y por desigualdades en la forma en que las personas acceden y procesan la información. Estas desigualdades no son solo de acceso, sino también de condiciones: desde modelos como el zero rating que limitan la diversidad de contenidos disponibles, hasta las brechas en alfabetización digital inciden en cómo circula la información. A esto se suma el uso indebido de datos personales para segmentar y dirigir mensajes políticos, muchas veces sin supervisión efectiva, lo que profundiza aún más estas asimetrías.

En la práctica, esto termina definiendo quién puede participar en la conversación pública y en qué condiciones. No todos los actores compiten en igualdad de condiciones, y eso tiene efectos concretos en cómo se construyen las percepciones, las dudas y las decisiones electorales.

La pregunta, entonces, se centra en qué tipo de espacio público estamos construyendo. Y, en última instancia, qué tan capaces somos de sostener procesos democráticos en un entorno cada vez más mediado por plataformas, opaco y difícil de gobernar.