El Foro para la Gobernanza de Internet (IGF), un evento anual que desde 2006 supone una instancia de discusión abierta, global y multisectorial sobre internet, con el patrocinio de la Organización de las Naciones Unidas, tuvo recientemente su decimoséptimo encuentro anual en Adís Abeba, Etiopía

El evento estuvo organizado alrededor de la consigna “Internet resiliente para un futuro sostenible compartido y común”. El programa, construido a partir de propuestas recibidas de la comunidad de gobernanza de internet, tenía como temas “Conectando a todas las personas y protegiendo los derechos humanos”; “Evitando la fragmentación de internet”; “Gobernando datos y protegiendo la privacidad”; “Facilitando la seguridad y rendición de cuentas”, y “lidiando con las nuevas tecnologías, incluso IA”.

Derechos Digitales estuvo nuevamente allí. Participamos de numerosos paneles y reuniones sobre inteligencia artificial, inclusión y regulación de plataformas (entre muchos otros temas), llevando preocupaciones y propuestas desde América Latina. Además, intervinimos en la sesión inaugural, buscando resaltar las desigualdades que permean el ecosistema de gobernanza de internet y demandar acciones proactivas que garanticen la participación equitativa de todas las partes interesadas.

El evento fue una oportunidad de reencuentro, articulación y profunda reflexión. Además, puso acento en la necesidad de coordinar debates globales y equilibrar voces. Es la primera ocasión en que el IGF vuelve a realizarse en un país del Sur Global, desde su décima edición en 2016. Y nuevamente se volvió destacar la necesidad de que estos países y sus comunidades tengan una participación activa en la definición de prioridades y la toma de decisiones.

Conectividad desde el Sur: inclusión digital entre contradicciones

La realización del IGF en Etiopía generó cuestionamientos en la sociedad civil, dentro y fuera del país. Mientras algunas personas y organizaciones optaron por no participar, otras, como la Asociación para el Progreso de las Comunicaciones (APC, de la cual Derechos Digitales es miembro), defendieron la participación en el evento para conectarse con organizaciones locales, visibilizar su trabajo y denunciar abusos a los derechos humanos ocurridos en el país. Eso fue reconocido por representantes de distintos sectores y países en la sesión de cierre, durante la cual una representante de la coalición de sociedad civil brasileña por derechos digitales agradeció la recepción local: “la historia de este país es inspiradora y todas deberíamos dedicar algún tiempo a aprender más sobre su lucha por la libertad”.

El foco principal de las demandas fue restaurar la conexión a internet en regiones como Tigré, en el norte de Etiopía, afectada por un conflicto armado entre fuerzas separatistas y el gobierno central desde fines de 2020. Los cortes de internet en el país y sus impactos fueron objeto de discusión en diferentes sesiones, actividades paralelas e, incluso, en eventos previos a la realización del IGF, que tenía la conexión de todas las personas como parte de sus temas centrales. Según el Consejo de Derechos Humanos de las Naciones Unidas, “las interrupciones del acceso a Internet menoscaban directamente los esfuerzos para cerrar la brecha digital […] lo que amenaza el logro de los Objetivos de Desarrollo Sostenible. Estas interrupciones socavan la capacidad de las personas de participar en los debates y las decisiones que configuran su vida y contribuyen a crear sociedades seguras y prósperas”.

Resulta inoficioso e inconsistente boicotear a un país del mundo mayoritario por sus situaciones de crisis de derechos humanos, mientras aceptamos aquellas provocadas o apoyadas desde el norte global. Tener parte del mundo conectado y parte del mundo excluido no es un problema meramente técnico o económico, ni un problema exclusivo del sur, sino un problema político global. Un futuro digital justo, inclusivo y sostenible demanda no solo un pacto global, sino responsabilidades compartidas, incluso desde los países más conectados en promover mecanismos de apoyo y cooperación que faciliten entornos propicios para su construcción.

Hacia un Pacto Digital Mundial

Más allá de las contingencias, debemos también considerar al IGF dentro del contexto global más amplio. En septiembre de 2021, la oficina del Secretario General de las Naciones Unidas lanzó el informe “Nuestra Agenda Común”, proponiendo un Pacto Digital Mundial (o “Global Digital Compact”), cuyo objetivo es esbozar “principios compartidos para un futuro digital abierto, libre y seguro para todos”. La propuesta orientó buena parte de las discusiones en el IGF17, así como en la reciente reunión de Latinoamérica y el Caribe del IGF.

Por cierto, se trata de un proceso amplio y extenso. Desde hace varios años, los miembros de la Organización de las Naciones Unidas han tomado más seriamente la gobernanza de internet, designando un Panel de Alto Nivel sobre la Cooperación Digital en 2018, cuyo reporte de 2019 fue usado como la base para la Hoja de ruta para la Cooperación Digital del Secretario General de la ONU en 2020. Se creó desde la cabeza de la ONU una Oficina del Enviado del Secretario General para la Tecnología (el “Tech Envoy”) y en 2022 se designó un Panel de Liderazgo del IGF.

Sin embargo, el Pacto Digital Mundial —que será objeto de ratificación por la ONU en la Cumbre del Futuro en septiembre de 2024— debería ser un producto de deliberaciones como las que tienen lugar en el IGF. Por esto, a medida que las decisiones sobre el futuro de internet ganan mayor importancia, la centralidad del IGF como plataforma de colaboración y coordinación efectiva de múltiples partes interesadas debería aumentar en lugar de disminuir.

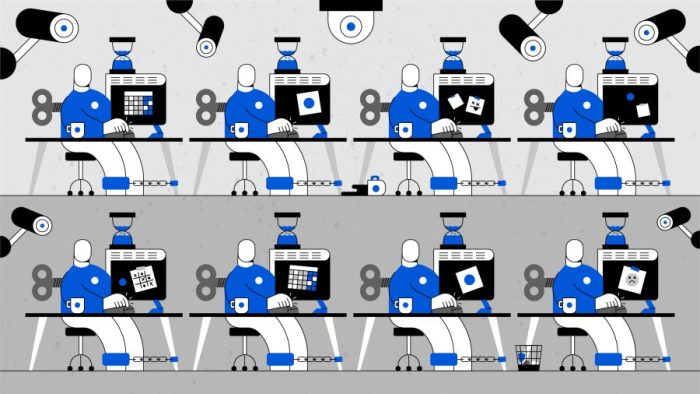

Más allá de las buenas intenciones de la ONU y los loables fines de los informes de alto nivel, es necesario reconocer un contexto de creciente fragmentación y segmentación en las decisiones sobre gobernanza de internet, lo que genera nuevos desafíos para la participación, por ejemplo, de organizaciones de la sociedad civil en los distintos espacios de debate. Frente a ese escenario, el rol de organizaciones como Derechos Digitales es clave en reclamar espacios como el IGF desde el mundo mayoritario, como uno de los pocos espacios multisectoriales donde todavía es posible tener una voz para influir en el futuro digital.

El IGF sigue siendo una oportunidad valiosa de cooperación entre la comunidad internacional dedicada a la defensa de los derechos humanos en el entorno digital. Que esa interacción tenga impacto real depende tanto de la propia comunidad como de la membresía ONU que ha puesto la atención en ella. Sin fingir ignorancia sobre las fuerzas que intentan dar forma al futuro digital, la democratización de los espacios de gobernanza depende también de nuestra activa participación en los mismos.