En el marco de la semana de la privacidad de datos, hacemos una reflexión a través del uso de tecnologías de vigilancia para recolectar masivamente datos biométricos. Estas aproximaciones a la tecnología como instrumento de control se han manifestado a través de distintos casos alrededor del mundo, sin embargo la búsqueda y sofisticación de herramientas que permiten a los gobiernos amedrentar, censurar y espiar a las personas es una constante que se manifiesta a pesar de las peculiaridades en los climas políticos de cada país.

Hace unos días, el diario norteamericano The Intercept publicó una nota sobre la conformación de bases de datos biométricas en las prisiones estadounidenses, mismas que están siendo alimentadas pasando sobre los derechos humanos de cientos de miles de convictos en las prisiones de Nueva York, Texas, Florida, Arkansas y Arizona; a quienes -de acuerdo al texto citado- se les ofrece “la opción” de participar en el robustecimiento del algoritmo de reconocimiento por voz o perder el acceso al uso del teléfono si decidían no hacerlo.

Al momento de que estas acciones fueron cuestionadas públicamente, la respuesta por parte de las autoridades de las prisiones versó sobre el impacto “positivo” que el uso de estas tecnologías produce para mejorar la seguridad y evitar fraudes, señalando que estos despliegues de tecnologías de reconocimiento para generar “voice prints” -o huellas de voz- han sido financiados en parte por un apoyo económico de 50 millones de dólares otorgado por el Departamento de Defensa para identificar las comunicaciones hechas por terroristas y presuntos criminales; sin embargo no hubo reparo ante las implicaciones en cuanto a los derechos humanos de las personas presidiarias que son sometidas a “participar voluntariamente” en la implementación de estas medidas.

Y este caso hace eco a incidentes anteriores en los que el consentimiento de las personas para recabar sus datos biométricos ha sido completamente borrado, apelando a un discurso que somete a las personas a ser constantemente vigiladas bajo el yugo de “el bien común” aludiendo a la seguridad como el fin último y convirtiendo a la privacidad en privilegio: arrebatándole la cualidad de derecho fundamental que la constituye.

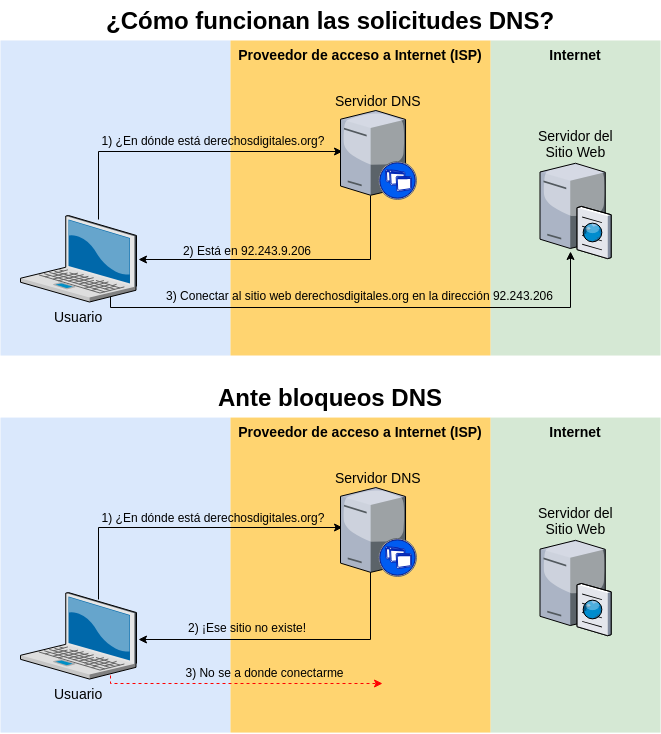

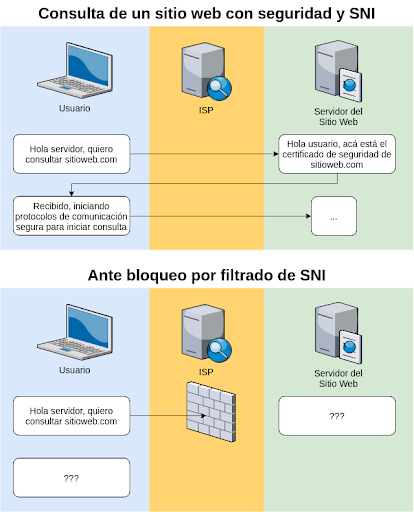

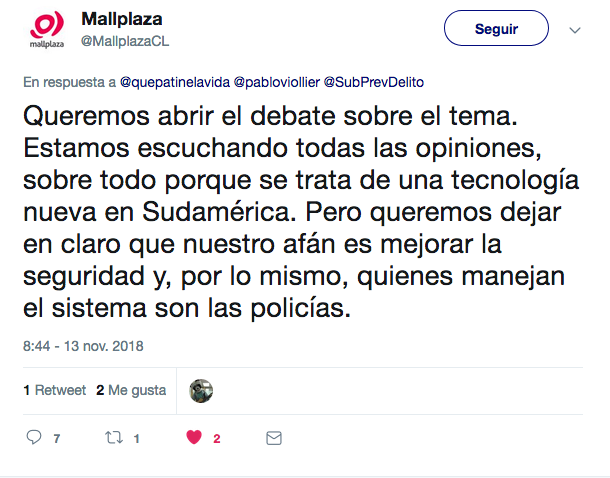

Fuera del contexto del norte, podemos ubicar casos puntuales en América Latina donde: bases de datos personales han sido expuestas, se han reportado casos de espionaje gubernamental a activistas, se ha comprobado la vigilancia e interceptación de comunicaciones de personas disidentes, se han hecho despliegues de tecnologías de vigilancia en lugares públicos, se ha buscado obtener datos de menores de edad a través de programas de beneficio social y se controla el acceso a ciertas páginas de internet a través de bloqueos en la red.

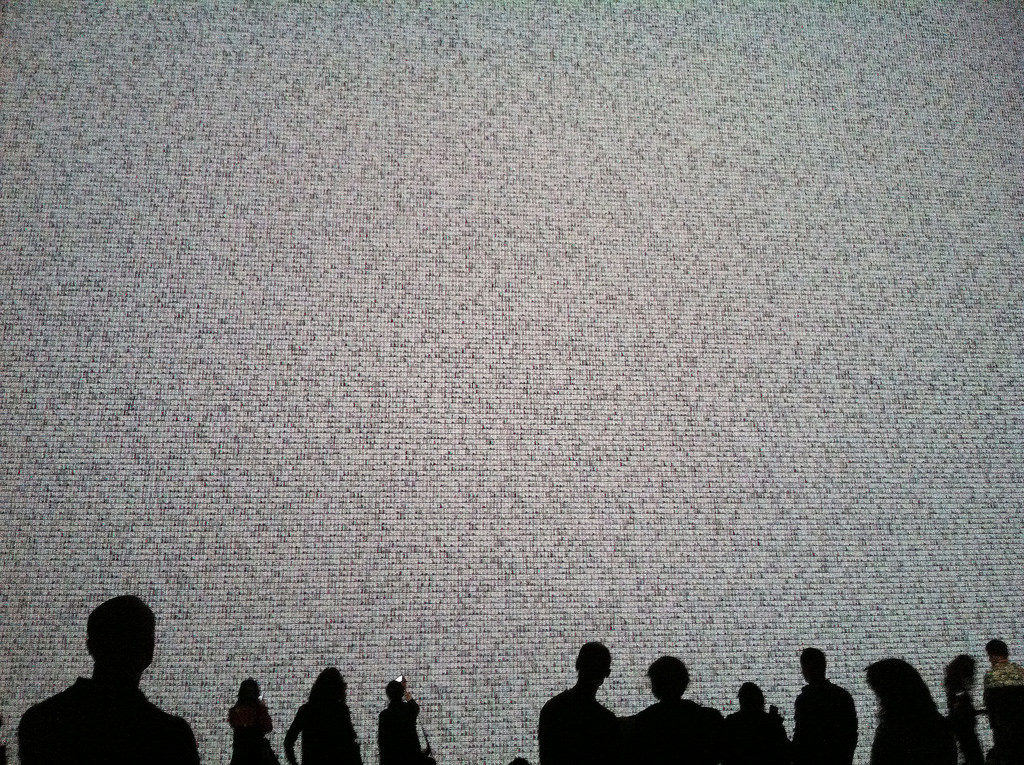

Muchos de estos casos han sido abordados para exigir rendición de cuentas y denunciar abusos de poder a través de iniciativas de diversas organizaciones, logrando conseguir espacios en medios de alta difusión. A pesar del fuerte eco que parecen tener estas denuncias, estos casos se miran desde una distancia que aparenta no interferir en el día a día de quienes vivimos cada vez más rodeadas de mecanismos tecnológicos configurados para estar siempre atentos a las peticiones que hacemos al aire -cual genios de lámpara mágica- y nuestra necesidad de estar constantemente frente a pantallas que se desbloquean automáticamente al reconocer nuestros rostros o huellas.

De vuelta a las prisiones norteamericanas, algunos registros de voz son hechos sin el consetimiento de las personas presidiarias cuando éstas se comunican con sus familias, además estos registros permanecen en el poder del sistema penitenciario aún cuando sus condenas llegan a término… Y lo que más impacta es que en el indiscrimado uso de estas tecnologías para recabar datos, son también registradas las personas con las que han tenido contacto vía telefónica: sin ser notificadas, sin saber para qué fines son registrados sus datos, sin ser si quiera sujetos de sospecha e incluso cabría el caso de que algunas de esas personas registradas “por proximidad” sean menores de edad; como sucedió en el caso del hijo de la periodista Carmen Aristegui en México, quien se encontraba entre los objetivos del caso #GobiernoEspía.

Ante estas situaciones, cabe cuestionarnos y promover ejercicios de reflexión en torno a cómo tratamos nuestros datos y llevar esto un paso más allá: pensando cómo colectivamente facilitamos la creación de perfiles precisos de nosotros y quienes nos rodean, a partir de nuestra relación con los dispositivos que usamos a diario.

Una de las mejores formas de hacer frente a estos “despliegues de inteligencia” por parte de los Estados es justamente promover estrategias inteligentes para dotar a las personas de herramientas que les permitan proteger sus derechos y autonomía, fomentando la participación activa de las personas en discusiones y toma de decisiones en torno al tratamiento de datos personales, la vigilancia de comunicaciones y la protección de los derechos humanos.

En Derechos Digitales hemos creado diversos recursos para promover herramientas de anonimato, hemos realizado materiales y eventos de difusión en torno a la protección de datos en distintos países de América Latina y además promovemos la creación de políticas públicas que controlen las iniciativas estatales y protejan los derechos humanos en entornos digitales (entre ellos la protección de la privacidad y los datos personales).

Vivimos en un mundo en el que las posibilidades de la tecnología han avanzado más rápido que nuestra capacidad colectiva para diseñar políticas que impidan usos abusivos o prevengan todos los intereses que se hallan en usar la capacidad tecnológica en detrimento de los derechos fundamentales, sin embargo -a cierta distancia de las personas de las prisiones estadounidenses- aún podemos elegir usar diversas tecnologías sin pagar con nuestra privacidad o la integridad de nuestros datos: es tiempo de actuar, el futuro es ahora ¡Hagámoslo juntas!