En abril de 2015, el gobierno de Chile estrenó el Comité Interministerial sobre Ciberseguridad (CICS), encargado de elaborar y proponer ante la presidenta de la república, la Política Nacional de Ciberseguridad (PNCS), una serie de medidas para proteger la seguridad y la libertad de los usuarios en internet, al mismo tiempo que promueve un ciberespacio libre, abierto, democrático y seguro.

Esta Política crea una hoja de ruta que permitiría abordar de manera coordinada y armónica distintos desafíos tales como las vulnerabilidades de seguridad tecnológica, los delitos informáticos, la protección de infraestructura crítica, entre otros asuntos. También incluye la elaboración de medidas congruentes de corto, mediano y largo plazo, que sean capaces de afrontar el desafío de la ciberseguridad desde distintos ángulos, lo que a su vez requiere la coordinación de distintos organismos públicos y otros actores involucrados.

En febrero de 2016 el Comité abrió un proceso de consulta pública cuyo objetivo era que los distintos actores de la sociedad civil, las empresas, otros organismos públicos y la comunidad técnica pudiesen aportar sus comentarios, críticas y recomendaciones al borrador de la PNCS (PDF). Proceso del cual fuimos parte como Derechos Digitales.

Este proceso, así como las audiencias temáticas con los actores involucrados, fueron particularmente relevantes puesto que mostraron un genuino interés por parte del CICS, de construir la Política de manea participativa. Esta realidad contrasta fuertemente con los anteriores procesos de elaboración de políticas públicas digitales, cuyos procesos participativos han sido superficiales o se han visto truncados a medio camino. Basta recordar que la Agenda Digital 2020 terminó siendo una vaga lista de deseos y la consulta pública convocada por el Consejo de la Sociedad Civil de Protección de Datos Personales nunca llegó a buen puerto.

Y es que a nivel internacional se ha generado un consenso en torno al necesario carácter abierto, participativo y transparente de los procesos de elaboración de políticas públicas, lo cual no solo mejora su calidad sino que genera procesos democráticos y de consenso, lo que a su vez facilita la implementación de las medidas.

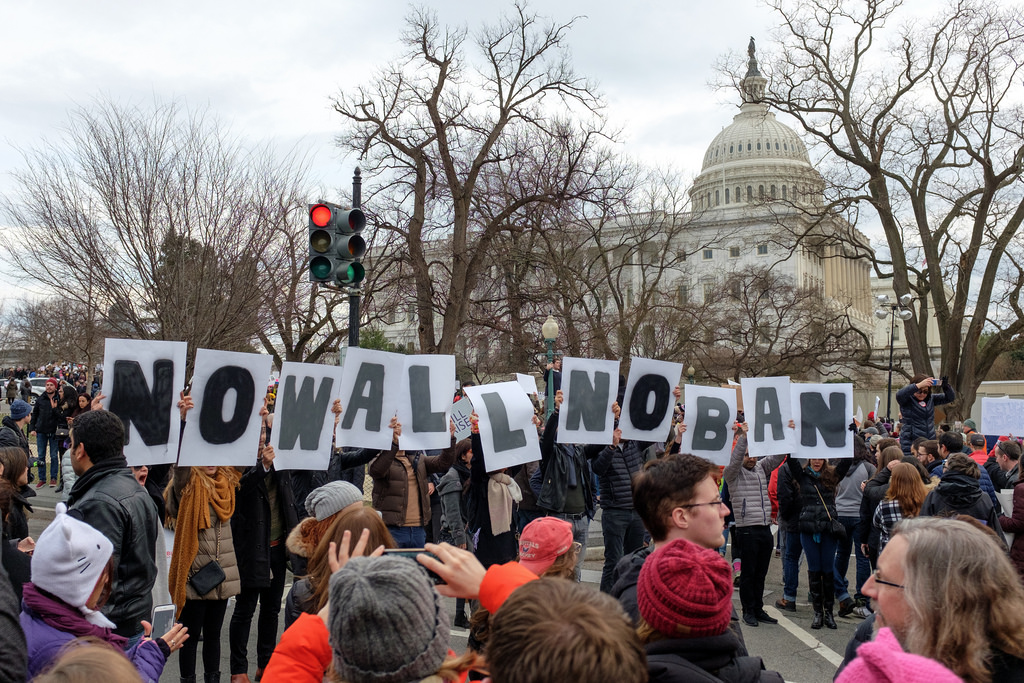

En este sentido, y justamente porque la PNCS efectivamente contó con un proceso participativo efectivo, es preocupante que haya transcurrido un año desde la finalización del proceso de consulta pública y aún no se haya publicado la versión con los diferentes aportes. La PNCS se presenta como una oportunidad para enmendar errores pasados en los procesos de elaboración de políticas públicas digitales y puede servir como ejemplo futuro para la incorporación de diversas voces en la elaboración de políticas públicas.

Por lo mismo, y teniendo en consideración que ya está finalizando el periodo de gobierno, es necesario que de publicarse la versión final de la PNCS, se establezcan mecanismos que permitan consolidar esta hoja de ruta más allá de los resultados de la próxima elección presidencial. De lo contrario, se corre el peligro -como ha ocurrido con los sucesivos proyectos de reforma a la ley de protección de datos personales- de que el proceso se pierda y haya que volver a empezar desde cero.

Hoy el futuro de la PNCS está en manos del gobierno, a quien corresponde decidir si existe la voluntad política necesaria para generar una hoja de ruta que nos permita enfrentar de forma sistemática y coordinada los desafíos de la ciberseguridad. De ser así, la PNCS puede convertirse en un ejemplo para futuros procesos participativos de elaboración de políticas públicas, o de los contrario, se sumará a la lista de procesos que solo tuvieron la apariencia de participación o fueron abandonados a medio camino.