Esta semana, gracias a la labor del periodismo de investigación, la ciudadanía ha podido tener acceso al contenido del decreto que modifica el reglamento de interceptación de comunicaciones, que hasta el momento se había mantenido en secreto. Estas revelaciones son de la mayor gravedad y merecen la condena de toda la ciudadanía.

¿Qué dice el decreto?

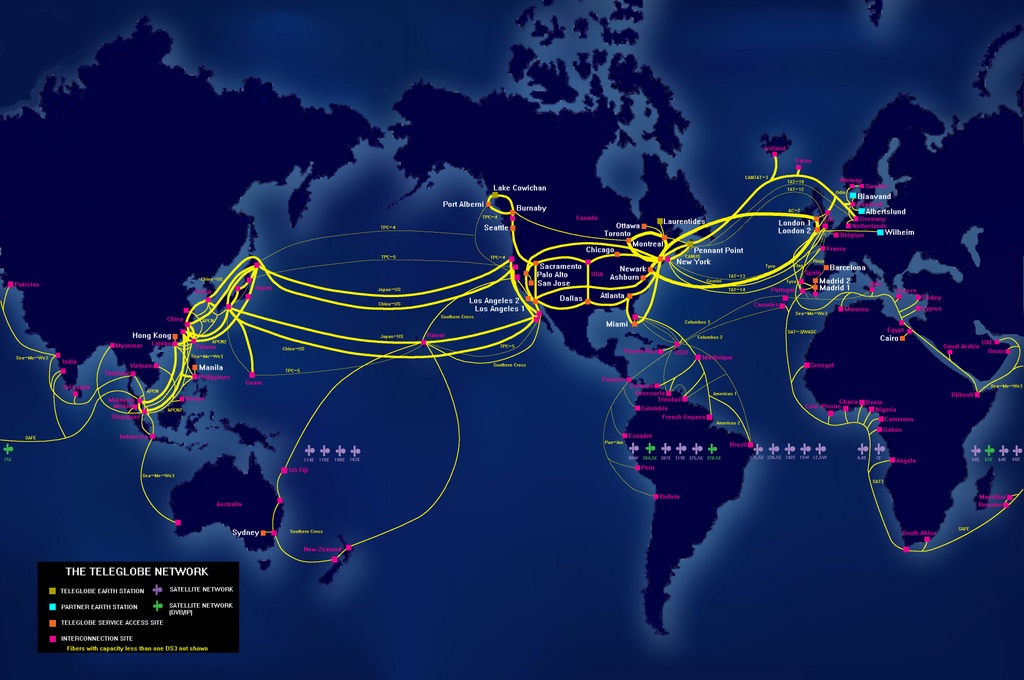

La nueva normativa pretende modificar la obligación que tienen las compañías de retener los datos de las comunicaciones que se realizan en Chile, extendiendo el período de almacenaje de uno a dos años.

Igual de preocupante que la extensión del período de retención, resulta el hecho que el decreto pretenda aumentar -en tipo y número- los datos sobre las comunicaciones que son almacenadas por las compañías de telecomunicaciones, ampliando además este registro a todos los tipos de comunicaciones que se realizan en Chile, incluyendo:

- Datos de titular.

- Llamadas que realiza.

- Con quiénes se comunica.

- Los sitios que visita en internet.

- Tráfico de dato y voz de las comunicaciones.

- Datos de las comunicaciones a través de sistemas de mensajería, como WhatsApp.

- Ubicación georeferenciada de todos los clientes.

Se suele argumentar que todos los datos anteriormente mencionados no son sensibles, puesto que no dan cuenta del contenido de las comunicaciones, sino que son datos sobre las comunicaciones; solo son “metadatos”.

Sin embargo, existe abundante evidencia de que los metadatos pueden decir incluso más que el contenido de las comunicaciones, ya que permiten realizar un análisis de los patrones de comportamiento del afectados, sus hábitos e incluso predecir su comportamiento futuro. De ahí que sea discutible la legitimidad de las medidas que obliguen a establecer una retención general de metadatos (de todos los habitantes del país), más aún cuando esta práctica ha sido declarada ilegal en otras latitudes.

El decreto además cuenta con un artículo que prohíbe a las compañías de telecomunicaciones la implementación de cualquier tipo de tecnología que pudiese entorpecer la entrega de esta información, lo que puede implicar un obstáculo importante para la implementación del cifrado de las comunicaciones.

No solo eso: el decreto establece la posibilidad de exigir a cualquier persona, jurídica o natural, almacenar datos comunicacionales, mediante una orden judicial. Eso significa, por ejemplo, que se le podría pedir a un medio de comunicación que almacene los datos de las comunicaciones de sus periodistas con sus fuentes, lo mismo respecto a una universidad con sus estudiantes o una organización de activistas con sus miembros.

Como ha señalado el (ex) Relator Especial para la Libertad de Expresión de Naciones Unidas, Frank La Rue, «Las leyes nacionales de conservación de datos son invasivas y costosas, y atentan contra los derechos a la intimidad y la libre expresión (…) aumentando considerablemente el alcance de la vigilancia del Estado, y de este modo el alcance de las violaciones de los derechos humanos”.

El decreto es inconstitucional

Actualmente, tanto el período como la naturaleza de los datos comunicacionales que las empresas deben almacenar se encuentran regulados en el artículo 222 del Código Procesal Penal. Ahí se establece, de forma expresa, que dicha retención se realizará por un período de un año y se limita únicamente a los números IP de las conexiones que realicen sus abonados. Mediante este decreto, el Gobierno pretende regular materias propias de ley, saltándose la discusión democrática que exigen aquellas materias que impactan el ejercicio de derechos fundamentales.

Nuestro ordenamiento jurídico reconoce que ciertos actos del gobierno pueden tener un impacto en el ejercicio de derechos fundamentales. Por lo mismo, nuestra Constitución limita las facultades del poder político, exigiendo que este tipo de medidas solo puedan ser reguladas por el legislador, una entidad independiente del Poder Ejecutivo y sujeta a control democrático.

De espaldas a la ciudadanía

Resulta preocupante que una medida tan sensible y con consecuencias tan graves se haya gestado sin consulta a expertos académicos, a la comunidad técnica ni a la sociedad civil. De hecho, a la “mesa técnica” de trabajo solo fueron convocadas las empresas de telecomunicaciones.

Por otro lado, el Gobierno parece borrar con el codo lo que escribe con la mano. A pesar de las declaraciones del subsecretario Mahmud Aleuy, resulta evidente que el contenido de este decreto es incompatible con los lineamientos de la recién estrenada Política Nacional de Ciberseguridad, que entre otras cosas, valora la implementación de tecnología de cifrado, establece la necesidad de asegurar el debido proceso y considera que la vigilancia masiva es una vulneración a los derechos fundamentales.

Igualmente contradictorio resulta que la presidenta Bachelet haya presentado hace algunos meses una nueva Ley de Protección de Datos Personales, puesto que obliga a las empresas almacenar una cantidad enorme de datos sensibles de sus clientes y mantenerlos a “disposición del Ministerio Público y de toda otra institución que se encuentre facultada por ley para requerirlos”, sin exigir expresamente que su entrega esté sujeta a la existencia de una orden judicial previa.

Pasos a seguir

Actualmente, el nuevo reglamento está firmado por la presidenta Michelle Bachelet y se encuentra en la Contraloría General a la espera de la respectiva toma de razón.

Que el gobierno busque aumentar su capacidad de vigilancia de forma inconstitucional reviste la mayor gravedad y significa un duro golpe al estado democrático de derecho. Ante esto, no queda más que la ciudadanía completa se una y exija el retiro del decreto.