Lollapalooza Chile anunció que los asistentes podrán pagar por estar en una zona con Wi-Fi habilitada, a cambio habrá un monitoreo constante. ¿El verdadero costo? La privacidad de los usuarios y la neutralidad de la red.

Para evitar que te quedes sin tuitear mientras ves a tu músico favorito, el popular festival de música Lollapalooza, en su versión chilena (que se hará este 29 y 30 de marzo) anunció que habilitará una zona de 5000 m2 con Wi-Fi, al que los asistentes podrán acceder comprando un vale de $6000 pesos chilenos (un poco menos de 11 dólares), válido para ambos días.

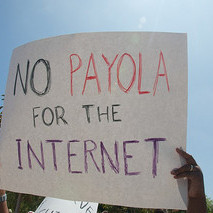

Pero eso no es todo. La productora anunció el “monitoreo constante” de la red, asegurándose el derecho a bloquear a cualquier usuario por “uso inapropiado”. Si bien los organizadores se han referido públicamente diciendo que pretenden evitar “el mal uso” de la red – por ejemplo, usándolo como hotspot – la forma en que pretenden verificar este mal uso dista de ser proporcional y razonable.

Aunque pueda ser entendible querer proteger el modelo de negocio evitando que los hotspots informales se propaguen y, en definitiva, colapsen la red, de ello no se concluye necesariamente que la mejor forma de hacerlo sea a través del monitoreo del tráfico. Existen diversas maneras de evitar la sobrecarga de la red y que no ponen en riesgo la privacidad de quienes la usan.

Por lo demás, el “uso inapropiado de la red” es de aquellos conceptos que, por su amplitud, se convierten en el arma perfecta para hacer cualquier cosa. Es difícil de determinar qué constituye un uso “apropiado” de la red en estas condiciones. ¿Qué tal si decides subir todas las fotos de una vez a Instagram? ¿Si quieres compartir varios videos a través de Facebook? Sin ir más lejos, fue precisamente para evitar que privados sean quienes determinen el contenido de estos conceptos que en Chile terminamos teniendo una ley de neutralidad de red.

Adicionalmente, muchas de las aplicaciones móviles más usadas -como por ejemplo Whatsapp- tienen conocidos y documentados problemas de seguridad, que hacen relativamente trivial poder desencriptar los mensajes enviados a través de esta plataforma en una red constantemente monitoreada. ¿Es ese el costo –adicional a los $6000 a pagar por poder acceder al servicio- que los usuarios debieran pagar por querer compartir sus mejores momentos a través de la red?

En un país con escasa protección para los datos personales de los ciudadanos, este tipo de prácticas son, lamentablemente, comunes.

No existe un servicio público dedicado a la protección de nuestros datos, ni menos mecanismos efectivos que sancionen a quienes trafican nuestra información sin nuestro consentimiento. Mientras ello no ocurra, es necesario hacer un uso inteligente de la manera en que accedemos y usamos Internet.

No temerle a Internet significa también tomar medidas para evitar los abusos amparados en vacíos legales. Una de esas medidas es, hoy, no contratar el servicio Wi-Fi de Lollapalooza hasta que sus políticas de privacidad no pongan en riesgo la tuya. También, si quieres expresar tu protesta, puedes unirte a esta campaña en Twitter y pedirle a @LollapaloozaCL que no monitoree las redes, usando el hashtag #FreeLolla. Solo haz clic en el siguiente botón.