Temática: Protección de comunidades en riesgo

Minuta: Difusión no autorizada material íntimo (2018)

Resoluciones por parte de la ONU sobre la violencia en línea hacia las mujeres y niñas

La violencia contra las mujeres y niñas como lo hemos mencionado, anteriormente, es un problema estructural que afecta su pleno desarrollo y su derecho a vivir una vida digna. “Proteger los derechos humanos de las mujeres y eliminar la violencia contra ellas en la vida pública y privada en el «mundo real» sigue siendo un desafío global que ahora se ha extendido al espacio digital”.

Con respecto a esto, la relatora de la ONU sobre violencia de género Dubravka Simonovic, en su reciente informe, dió una serie de resoluciones sobre violencia en línea contra la mujeres, sus causas y consecuencias desde una perspectiva de derechos humanos. Estas resoluciones fueron construidas con los insumos que aportaron diferentes organizaciones de América Latina en las que identificaron tendencias en los ataques, marcos legales, y documentaciones sobre los casos.

El informe tiene como objetivo que la población identifique y comprenda que la violencia en línea es una forma de desigualdad y discriminación sistemática hacia las mujeres y a través de un enfoque de derechos humanos se combata este tipo de violencia ejercida a través de las TIC.

En este trabajo se identificó que a las comunicadoras, periodistas y defensoras se les ataca de maneras específicas, en algunas ocasiones son amenazadas a través del uso de TIC y pueden llegar a ser asesinadas por su labor. Todas estas agresiones son de “naturaleza misógina y a menudo sexualizadas”.

Asimismo identificaron que “todas las formas de violencia en línea basadas en el género se utilizan para controlar, atacar a las mujeres, para mantener y reforzar las normas, roles y estructuras patriarcales. Generan una relación de poder desigual que se manifiestan e en diferentes formas y por diferentes medios, como el acceso no consensuado, el uso, la manipulación, la difusión o el intercambio de datos privados, información y/o contenido, fotografías y/o videos, incluidas las imágenes sexualizadas, clips de audio y/o video clips o imágenes de Photoshop”.

De igual forma reconocieron que la violencia en línea fue abordada hace apenas 15 años; sin embargo, señalan que los mismos derechos reconocidos en el mundo offline deben de ser reconocidos en el espacio online. Por lo que los Estados tienen la obligación y el compromiso de promover y proteger los derechos humanos de las mujeres y niñas en cualquier ámbito mediante la ratificación y la aplicación de todos los tratados básicos de derechos humanos. También exhortó a los Estados a alertar sobre esta forma de violencia a través de la prevención, la protección de las víctimas, y el enjuiciamiento y castigo de los agresores.

Es esencial que los Estados alienten al sector privado -empresas nacionales y transnacionales- a adoptar medidas necesarias para eliminar cualquier forma de violencia y asumir responsabilidades si contribuyen a su perpetuación. Señalaron que “deben cumplir con las normas de derechos humanos al mantener los datos seguros, y deben ser responsables de la piratería de datos si no se cuenta con salvaguardias suficientes.”

Además de eso reconocieron la importancia del anonimato para la protección de las mujeres y niñas ya que las coloca en “una zona de privacidad para proteger la libertad de expresión y para facilitar la libertad de buscar, recibir y difundir información e ideas, independientemente de las fronteras.”

Amnistía Internacional se sumó a las resoluciones e instó al Consejo de Derechos Humanos a que haga un llamamiento a los Estados para:

1.Reafirmar el principio de que los derechos humanos y los derechos de las mujeres protegidos fuera de línea también deben protegerse en línea.

2. Cumplir con las recomendaciones formuladas por la Relatora Especial sobre la violencia contra la mujer, sus causas y consecuencias en su reciente informe sobre la violencia contra la mujer en línea.

3.Reconocer la violencia contra las mujeres en línea y facilitada por las TIC como un abuso de los derechos humanos y una forma de discriminación y violencia de género contra las mujeres, y aplicar debidamente los instrumentos internacionales básicos de derechos humanos.

4.Asegurar que las reglamentaciones sobre los intermediarios de Internet respeten el marco internacional de derechos humanos, incluido el derecho a la libertad de expresión y la responsabilidad de las empresas de respetar los derechos humanos.

5.Empujar y aplicar una legislación adecuada, que incluya, cuando corresponda, sanciones penales (en consonancia con el derecho y las normas internacionales de derechos humanos) en relación con la violencia y los abusos contra la mujer en línea.

6. Priorizar e invertir en el desarrollo de capacidades y capacitación de los cuerpos de seguridad en la legislación pertinente, la igualdad de género, los daños de la violencia y el abuso en línea, y las mejores prácticas para apoyar a aquellos que han experimentado violencia y abuso en línea.

#16Días: Construyendo una internet feminista libre de violencia

Del 25 de noviembre al 10 de diciembre se llevaron acabo los “16 días de activismo contra la violencia de género en línea”. A través de la red de Dominemos la Tecnología (Take Back the Tech), se hizo el llamado internacional para sumar esfuerzos a esta campaña que combina saberes, experiencias, creaciones y propuestas multidisciplinarias para abordar el problema de las manifestaciones de violencia en el ámbito digital.

Personas sobrevivientes de violencia, tecnólogas, facilitadoras en seguridad digital, diseñadoras, artistas, activistas, periodistas y de disciplinas diversas sumaron esfuerzos e inundaron las redes de iniciativas para crear una internet más segura donde podamos expresarnos libremente y podamos construir alianzas que permitan el crecimiento y el desarrollo de todas las personas que cohabitamos (y construimos) internet.

Desde Derechos Digitales compartimos algunos textos escritos por mujeres que forman y han formado parte de nuestro equipo, abordando desde sus áreas de conocimiento temas que pasan por la perspectiva de derechos humanos, las tecnologías de la información y la importancia de las políticas públicas en diversos ejes.

Por otro lado, nos sumamos a la conversación e invitamos al diálogo a través de una dinámica para expresar cómo sería una internet libre de violencia. Ante participaciones excepcionalmente creativas que retan a la interpretación y alimentan la imaginación, les compartimos algunas frases en código emoji:

♂️ —-> ✊ ♀️

Acoso.Online, Latinoamérica.

>> ♂️ + ♀️

>> + ⚡️

#InternetFeminista

— + —

Ciberseguras, Latinoamérica.

♂️ ♀️ ♀️ ♂️

Luchadoras, México.

️ ️

Fundación Karisma, Colombia.

➕ ➖

SocialTIC, México.

Derechos Digitales, Chile.

Y una hermosa reflexión a cargo de Florencia Goldsman:

Una #internetfeminista libre de violencia es un espacio seguro sustentable da tiempo para el tiempo libre ♀️y la lectura offline , es a favor del #AbortoLegalYa y nos invita a escuchar Señoras de internet! ♀️

Aunque los retos siguen vigentes, la importancia de campañas como esta radica en el valor del tejido que se forma cuando varias iniciativas (individuales y colectivas) unen fuerza para hacer visibles los recursos y las acciones que se están tomando para construir un mejor futuro para las expresiones libres de violencia que pasen por el ámbito digital y trasciendan hasta la erradicación de las manifestaciones que dan pie a estas expresiones fuera de las plataformas digitales.

En América Latina es evidente que la lucha de las mujeres está cobrando más fuerza y que estas voces hacen ecos que impactan hasta las políticas públicas en torno a seguridad, salud, acceso a oportunidades y educación. Desde el ámbito digital, en coaliciones como Ciberseguras, Acoso.Online e Internet es Nuestra nos sumamos a la consolidación de iniciativas regionales que promuevan el acceso a recursos para protección de víctimas y la desarticulación de la violencia: por la construcción de una internet feminista, libre, creativa, segura y accesible.

Ciberseguridad: ¿En qué debe poner atención el gobierno de Andrés Manuel López Obrador?

En el sexenio de Enrique Peña Nieto se implementó el Plan Nacional de Desarrollo 2013-2018, en este programa se propuso la creación de una Estrategia Nacional de Ciberseguridad (ENCS) que tiene como objetivo mejorar las capacidades nacionales de seguridad cibernética en el país. Para lograr esto se realizaron mesas de trabajo en donde se incorporó a diferentes actores como lo son la sociedad civil y derechos humanos; la comunidad técnica y académica; el gobierno; el sector financiero y la industria privada.

Con ayuda técnica de la Organización de los Estados Americanos (OEA) se realizaron durante los meses de abril a julio de 2017 mesas de trabajo donde se dieron una serie de recomendaciones por parte de estos múltiples actores para crear una estrategia que incluyera principios rectores basados en una perspectiva de derechos humanos, un enfoque de riesgos y la colaboración de múltiples actores en todas las fases.

Durante y posterior a estas mesas de trabajo la OEA dió recomendaciones específicas al gobierno en materia de derechos humanos, desarrollo e investigación académica, marco jurídico, terminologías y un modelo de gobernanza para que en la propuesta final se reflejará una inclusión y preservación de los derechos humanos.

Se recomendó que la contribución a la estrategia se amplíe a un enfoque de toda la sociedad y no en un grupo pequeño, asimismo se recalcó la importancia de incorporar otras disciplinas como las humanidades y la ingeniería tradicional.

Para la construcción de la ENCS era importante incorporar una responsabilidad compartida por parte del gobierno y la población; generar campañas de sensibilización para públicos específicos, -incluidos los grupos marginados-, hablar de las amenazas que pueden existir en internet pero también de las oportunidades que este espacio representa.

Se planteó la incorporación de la niñez temas de protección de datos y privacidad a través de los planes de estudio. La privacidad y la protección de datos deben formar parte de la currícula nacional básica; asimismo plantearon que la reforma educativa era una buena oportunidad para este cambio.

La mesa de sociedad civil recomendó la posibilidad de ratificar el Convenio sobre Ciberdelincuencia o mejor conocido como Convenio Budapest que tiene como objetivo establecer herramientas legales para perseguir penalmente aquellos delitos cometidos ya sea en contra de sistemas o medios informáticos, o mediante el uso de los mismos debido a que el delito cibernético no es un problema exclusivo del país sino que se está dando a nivel mundial. Sin embargo, en México existe evidencia sólida de que es el mismo Estado el que ha usado las tecnologías de la información y las comunicaciones para violar los derechos humanos de sus ciudadanos. La incorporación de herramientas penales puede resultar contraproducente en un país con altos niveles de corrupción e impunidad porque pueden usados para la vigilacia sistemática “legal” por parte del Estado.

En materia de violencia de género en línea México tiene un gran trabajo qué hacer. Según el informe La violencia en línea contra las mujeres en México al menos 9 millones de mujeres han sufrido alguna forma de ciberacoso y no existe una estadística oficial que le de seguimiento a este tipo de agresiones.

Es importante recalcar que a las mujeres se les agrede de formas diferentes, a los hombres no se les sextorsiona, o se les amenaza con difundir imágenes íntimas sin su consentimiento, las campañas de desprestigio orquestadas en redes sociales contra mujeres -casi siempre- tienen connotaciones sexuales.

Además de eso la vigilancia por parte del Estado a comunicadoras, periodistas y defensoras tuvieron componente de género. Ejemplo de esto fue la agresión a la periodista Carmen Aristegui; el software pegasus también infectó el dispositivo de su hijo, Emilio Aristegui, tuvieron acceso a la cámara del celular, microfono, mensajes de texto y lista de contactos del hijo de la comunicadora.

Para la creación de la ENCS el gobierno tiene un trabajo muy importante al incorporar a las mujeres y niñas en temas de derechos humanos. Es importante que se les informe sobre sus derechos humanos en línea y offline para que puedan aprenderlos y hacerlos valer, solo de esta manera las mujeres tendrán más oportunidades en mejorar su pleno desarrollo, su derecho a la información, a la educación y tener una vida digna.

No obstante a todas estas recomendaciones y casos que surgieron durante la administración de Enrique Peña Nieto la ENCS se construyó bajo un enfoque empresarial, económico y gubernamental. En el cuerpo del texto de la propuesta de la estrategia no mencionaron de qué forma se trabajaría la perspectiva de derechos humanos de la que hablan, ni cómo sería el diálogo con la sociedad civil. Lo que sí recalcan es cómo promoverán buenas prácticas en el uso de TICs por parte de la población y cómo combatirán los ataques cibernéticos a empresas y organismos gubernamentales, este enfoque puede traer como consecuencia un incremento a la vigilancia y pérdida de derechos fundamentales como son la privacidad, libre expresión y participación política.

Estos planteamientos demostraron que minimizaron los ataques a individuos/ sociedad civil, ya que dejaron de lado la violencia contra las mujeres, el acoso contra comunicadores, periodistas y activistas en derechos humanos pero sí priorizan el “cuidado” en los ataques económicos, gubernamentales y empresariales.

El gobierno de Andrés Manuel López Obrador tiene el reto de continuar con la propuesta de la Estrategia pero con un enfoque que integre a toda la población civil y no solo a los pequeños grupos élite. También tiene el reto de esclarecer y nombrar a los responsables que han ejercido vigilancia contra todos estos sectores de la población.

Nosotros nos cuestionamos: ¿Para la cuarta transformación será prioridad preservar los derechos humanos de la población en materia de seguridad digital?

Sobre la ilegalidad de la implementación de un sistema de reconocimiento facial en Mall Plaza

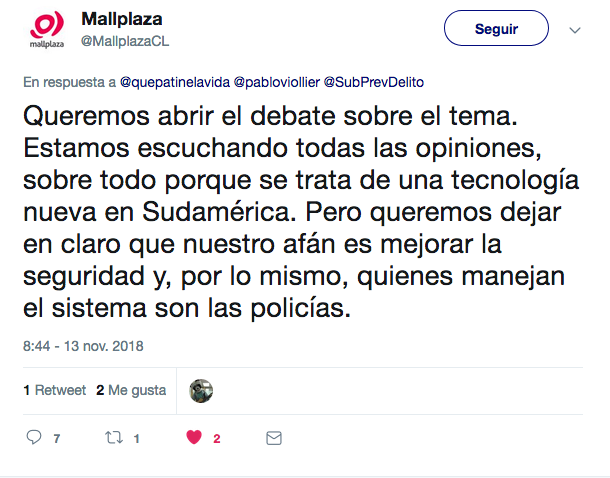

A pesar de toda la mala prensa que tiene últimamente, Twitter sigue siendo un espacio capaz de generar risas, aunque a veces sea necesario un grado de cinismo importante como para reír en vez de explotar de furia. Parece extraño, pero son recurrentes las situaciones en que ambas reacciones me parecen igual de sensatas. La última vez que me enfrenté a esta disyuntiva fue el pasado martes 13 de noviembre, gracias a la mediación de mi colega y ávido tuitero, Pablo Viollier. Esta fue la causa:

Ahora, si no entiendes por qué este tuit genera reacciones tan pasionales, quizás un poco de contexto ayude:

- Este tuit fue publicado desde la cuenta de Mall Plaza.

- La semana pasada Mall Plaza anunció la implementación de un sistema de reconocimiento facial en el centro comercial de Los Domínicos.

- El modo en que Mall Plaza ha procedido en la implementación del sistema es ilegal.

De esa forma, el tuit es similar a sorprender a alguien robando, acusarlo de robo y que su respuesta sea “mira, sí, estoy abierto al debate y estoy escuchando a todas las opiniones para que lleguemos a un consenso respecto a la definición de la figura del robo y cómo proceder en estos casos”.

– Pero Vladimir, la empresa ha dicho que el sistema será operado por personal policial.

Sí, leí ese comunicado. No importa. Sigue siendo ilegal.

Las razones son dos:

- La implementación del sistema de reconocimiento facial constituye “tratamiento de datos personales” y está expresamente prohibido en la ley si no hay consentimiento expreso de sus titulares.

- Lo mismo vale para las policías, que tampoco están autorizadas a realizar este tipo de procesamiento, sin previa autorización expresa de los titulares de los datos biométricos.

Cuando hablamos de consentimiento expreso significa que debe haber un documento -a través de medios físicos, electrónicos u otro – en que se comunique a cada persona que entra al mall los propósitos de la recolección de datos y esta persona manifieste en forma inequívoca que lo autoriza.

– ¿Y si ponen un aviso en la puerta que diga que al entrar al centro comercial uno acepta la recolección de los datos biométricos?

No. Eso sería consentimiento presunto, no expreso. Y tampoco es informado, entonces no cumple el principio de finalidad. Tampoco vale disponer de la instancia para autorizar el tratamiento de datos sensibles y asumir que aquellas personas que eligen no hacer el trámite y entrar al mall están consintiendo la recolección de sus datos. De nuevo, el consentimiento debe ser explícito.

– ¿Y qué pasaría con los menores de edad?

Tendrían que conseguir una autorización de sus representantes legales para poder ir al mall. De la misma forma, los trabajadores del mall, quienes le provean servicios y, en general, cualquier persona que pisa el centro comercial debe autorizar expresamente la recolección y procesamiento de sus datos personales.

Ahora, si estos argumentos te son un tanto esquivos, quizás sea necesario repasar algunos conceptos e ideas necesarias que pueden ayudar a su comprensión.

Datos biométricos y sensibles

Primero, ¿qué es eso de tratamiento de datos personales? La ley lo define como “cualquier operación o complejo de operaciones o procedimientos técnicos, de carácter automatizado o no, que permitan recolectar, almacenar, grabar, organizar, elaborar, seleccionar, extraer, confrontar, interconectar, disociar, comunicar, ceder, transferir, transmitir o cancelar datos de carácter personal, o utilizarlos en cualquier otra forma”.

En ese sentido, instalar una infraestructura para la recolección, almacenamiento, grabación y organización de datos personales constituye tratamiento de datos. No importa si es que Mall Plaza no realiza el análisis de los datos que recolecta, el solo hecho de contar con la tecnología instalada y funcionando constituye tratamiento de datos personales. Dicho eso, lo siguiente es analizar el tipo de dato que constituye el rostro de una persona, con el fin de determinar las condiciones que la ley impone a su tratamiento.

En el artículo 2º numeral g, la ley define datos sensibles como “aquellos datos personales que se refieren a las características físicas o morales de las personas o a hechos o circunstancias de su vida privada o intimidad, tales como los hábitos personales, el origen racial, las ideologías y opiniones políticas, las creencias o convicciones religiosas, los estados de salud físicos o psíquicos y la vida sexual”.

Como señala Sebastián Becker y Romina Garrido en su artículo sobre la biometría en Chile, “desde una interpretación literal de la norma podemos desprender que los datos biométricos serían datos de carácter sensible en la medida que se refieren a «características físicas de las personas», esto es rostro, iris, retina, huellas dactilares, etcétera”.

En ese sentido, cabe decir que los datos biométricos son particularmente sensibles, pues a diferencia de otros datos, no pueden ser cambiados: la dirección, el número de teléfono incluso el nombre son datos que pueden ser modificados, pero no el iris, el rostro o las huellas digitales.

Así, el artículo 10 de la ley dice: “No pueden ser objeto de tratamiento los datos sensibles, salvo cuando la ley lo autorice, exista consentimiento del titular o sean datos necesarios para la determinación u otorgamiento de beneficios de salud que correspondan a sus titulares”.

Así, por no existir ni consentimiento de los titulares ni una ley que autorice a Mall Plaza a tratar datos datos sensibles ni tampoco ofrecen un beneficio de salud, entonces la implementación de un sistema de reconocimiento facial en el centro comercial es ilegal. No importa que no sea personal del mall el que haga el procesamiento de los datos. Es ilegal. ILEGAL.

– Pero Vladimir, el artículo 20 de la ley establece que el tratamiento de datos personales por parte de un organismo público sólo podrá efectuarse respecto de las materias de su competencia y con sujeción a las reglas precedentes. En esas condiciones, no necesitará el consentimiento del titular. ¿Cómo es que la policía no está facultada?

Buena pregunta. Precisamente porque no existe una autorización legal que explicite las reglas precedentes que permitan explicar el modo en que las policías podrían proceder en este caso y cuáles son sus limites es que podemos decir que no están facultados.

Y, nuevamente, la implementación de un sistema de identificación masiva implica una vulneración de derechos tan desproporcionada a ciudadanos inocentes, que no es adecuada la invocación de dicho artículo para una actuación de este tipo.

¿Y quién fiscaliza?

Y, aunque la ley es clara respecto a todos estos puntos, lamentablemente no existe ninguna institución estatal que vele por la protección de los datos personales. Esa figura está contenida en el proyecto de ley que pretende reemplazar a nuestra pobre normativa en la materia, al mismo tiempo que se hace cargo específicamente de los datos biométricos, en el marco de poder generar un cuerpo legal capaz de proteger efectivamente a las personas, su privacidad y sus datos. Es decir, precisamente en el sentido contrario al que apunta una medida como la de Mall Plaza.

La discusión sobre los datos biométricos se está dando donde corresponde, en el Congreso Nacional y no necesitamos ninguna iniciativa de una empresa – Mall Plaza o la que sea – para poder generar ese debate.

En ese sentido, a diferencia de lo que plantea el Consejo para la Transparencia, no hago un llamado a las personas, sino a la autoridad a exigir el cumplimiento de la ley y defender los derechos que esta concede, por modestos que sean en su forma actual.

Sentirnos observados: ¿Qué sabemos sobre la vigilancia estatal en Chile?

El 23 de septiembre de 2017, en una operación coordinada entre Carabineros y la Fiscalía de la Araucanía, se detuvo a ocho comuneros mapuche por su supuesta participación en una serie de atentados incendiarios. Tras la detención, se explicó que la principal prueba incriminatoria fue una serie de conversaciones de WhatsApp y Telegram, obtenidas a través de la interceptación de las aplicaciones de mensajería.

No obstante, el 19 de octubre se ordena liberar a los detenidos por la llamada Operación Huracán. ¿La razón? La falta de fundamentos que justificaran la participación de los imputados en los hechos investigados.

Algunos meses más tarde, las pruebas presentadas por Carabineros comenzaron a ser duramente cuestionadas. Las conversaciones supuestamente intervenidas se encontraban dentro de los mismos teléfonos incautados en formato .txt, un tipo de archivo que no tiene relación con los que generan los programas de mensajería, sin marcas temporales o la estructura de un diálogo exportado de WhatsApp o Telegram; en los teléfonos de Héctor Llaitul, uno de los imputados, ni siquiera estaban instaladas las aplicaciones y los textos tenían fecha de creación posterior a la incautación. La tesis del montaje comenzó a instalarse con fuerza y se abrió una investigación, aún en curso, para esclarecer los hechos.

La historia original es que las principales pruebas en contra de los acusados habían sido obtenidas gracias a “Antorcha” y “Tubicación”, aplicaciones creadas por Álex Smith, un ingeniero comercial sin experiencia conocida en el rubro, que se desempeñaba realizando capacitaciones en el uso de programas como Excel y Autocad, desde donde fue reclutado para integrar la Unidad de Inteligencia Operativa Especializada (UIOE) de La Araucanía, a cargo de la “Operación Huracán”. Un reporte realizado por la Policía de Investigaciones (PDI), en el marco de la investigación por falsificación de pruebas, determinó que Antorcha y Tubicación jamás existieron.

Hoy, el ex director de inteligencia de Carabineros, General (R) Gonzalo Blu, el Capitán (R) Leonardo Osses, segundo al mando de la UIOE de La Araucanía, y Álex Smith, se encuentran desvinculados de Carabineros, formalizados criminalmente y con detención preventiva, mientras se investiga el caso.

En una de sus últimas declaraciones a la prensa antes de ser detenido, Smith matizó su versión: “Este era un procedimiento de phishing, malware y keylogger. No era un software como el que usa la PDI. Mezclamos aplicaciones y después se le puso Antorcha. La verdad es que no se podía basar ningún caso en Antorcha, pero servía para hacer algo de inteligencia”, declaró a La Tercera; “Lo más fácil para mí era el pishing. Comenté que se podía hacer y pregunté si era legal, me dijeron que por una ley, la de inteligencia, sí. Como era legal, empezamos a enviar pishing a distintos blancos”.

Pero, ¿es realmente válido un método como el phishing para recoger evidencia en investigaciones? Esta pregunta es crucial, pues más allá de Antorcha, Operación Huracán demuestra la diposición de Carabineros a integrar estas técnicas y herramientas en la realización de su labor investigativa.

Según Pablo Viollier, encargado de Políticas Públicas en Derechos Digitales, el panorama es claro: Carabineros utilizó herramientas poco legítimas. “Aquí las agencias de persecución penal, en parte de Carabineros, a través de sus organismos de inteligencia, echaron mano a las mismas herramientas que utilizan los delincuentes informáticos”, dice.

Pese a ello, en un primer momento Carabineros defendió sus técnicas. En un comunicado, el general (r) Gonzalo Blu, aseguró que no podía tirarse por la borda en tres semanas más de ocho meses de investigación, y que “La situación que plantea el Ministerio Público no hace más que amparar a aquellas personas que se han dedicado a causar miedo en las regiones del sur del país y deslegitima a dos importantes instituciones del Estado, las cuales deberían estar preocupadas de la lucha contra la delincuencia”.

Lo cierto es que técnicas como el phishing o infectar terminales a través de malware o keyloggers no están contempladas en el Código Procesal Penal, por lo que, en la interpretación más favorable a Carabineros, estas técnicas caen en una zona gris, con la posibilidad de que pueda ser derechamente ilegal, como sugiere un informe elaborado por la PDI.

Desde Fiscalía aclaran que la autorización es crucial cuando se trata de, por ejemplo, intervenir comunicaciones: “Siempre que exista privación o perturbación de los derechos constitucionales del imputado, el fiscal debe requerir autorización judicial previa, acorde al artículo 9 del Código Procesal Penal”. Además, agregan que con la debida autorización, es legal recoger pruebas y que pueden ser de diversos orígenes.

“El Análisis Criminal se realiza cruzando información de distintas fuentes, por ejemplo: prensa, perfiles abiertos en redes sociales, interconexión del Registro Civil, de Aduanas, del Conservador de Bienes Raíces, del Poder Judicial, junto con bases de datos de causas registradas en el Sistema de Apoyo a Fiscales”, dicen. Sin embargo, este listado no contempla la irrupción en sistemas informáticos cerrados, que es lo que precisamente buscan técnicas y herramientas como el phishing y el malware.

Por otra parte, la ley 19774 permite, con autorización de un ministro de la Corte de Apelaciones, la posibilidad de interceptar comunicaciones, sistemas y redes informáticas, pero limitados exclusivamente a actividades de inteligencia y contrainteligencia relacionadas al terrorismo, el crimen organizado y el narcotráfico, no en una causa penal. Al respecto, Viollier propone “delimitar estrictamente cuáles son los ámbitos de competencia de la Ley de Inteligencia y del Código Procesal Penal y que no se mezclen las dos materias”.

Es sumamente necesario transparentar y hacer un punteo más específico sobre los verdaderos alcances que tiene la vigilancia estatal en ámbitos legales: la interceptación de comunicaciones está permitida, pero sigue siendo un concepto demasiado amplio, que no da cuenta, por ejemplo, de la cantidad de información sensible que contiene un teléfono celular en relación a aquella que se puede conseguir a través de una escucha teléfonica.

En ese sentido, malware como el producido por Hacking Team y adquirido por la PDI supone un desafío, pues ante sus capacidades altamente intrusivas, es muy difícil establecer límites claros entre aquello a lo que pueden y no acceder. Más todavía al no existir mecanismos externos de fiscalización y transparencia respecto al uso de estas herramientas.

Que seas paranoico no significa que no te están mirando

“La idea más peligrosa en un discurso de vigilancia es ‘el que nada hace, nada teme’ porque convence al ciudadano de tener que optar entre la libertad y su derecho a la privacidad, versus una errada concepción de la seguridad, entendiéndolas en este caso como garantías incompatibles”, explica Karen Vergara de Fundación Datos Protegidos.

La poca información que se tiene sobre las verdaderas facultades que poseen los organismos estatales y fuerzas especiales a la hora realizar investigaciones, desdibuja la concepción de seguridad y nos lleva a una paranoia innecesaria: “La vigilancia de cualquier tipo limita nuestro actuar, esto significa que dejamos de realizar actividades –cotidianas o no– por el temor a estar siendo observados”, dice Vergara. De esta manera, se fomenta la desconfianza, la sensación de desprotección y falta de libertad de la ciudadanía.

Para Viollier, ha existido una falta de transparencia de los procesos que se relacionan con la vigilancia estatal, específicamente de parte desde el poder civil. “Hoy día carabineros, como rama de las fuerzas armadas, cree que se manda sola, y no existe control democrático y para eso se necesita voluntad política. No es posible que Carabineros pueda resistirse físicamente, haciendo un despliegue de fuerza, a una diligencia ordenada por Fiscalía”, dice.

“Es fundamental que el Estado tenga un rol preponderante en la protección de la información personal de sus ciudadanos, tanto en sus relaciones con empresas privadas como con organismos públicos, que asegure un manejo de los datos conforme a los fines que permite la ley, evitando el abuso en el tratamiento de los mismos”, sostiene Vergara.

Con sus principales protagonistas formalizados y detenidos, un año más tarde la Operación Huracán deja en evidencia más preguntas, vacíos y sensaciones amargas que claridades en la ciudadanía.

Más allá de Álex Smith: vigilancia estatal y el rol de la prensa

Operación Huracán no fue solo un ejercicio de investigación criminal, sino también una acción de estrategia comunicativa: Las cámaras del noticiero de Canal 13 capturaron el allanamiento y la detención de los comuneros mapuche, y -al igual que EMOL– reprodujeron los mensajes supuestamente interceptados por la Carabineros. Los mismos que hoy se asumen como falsos y que tienen a el ex director de inteligencia, General (R) Gonzalo Blu, el Capitán (R) Leonardo Osses, segundo al mando de la UIOE de La Araucanía, y Álex Smith, desvinculados de la institución, formalizados criminalmente y con detención preventiva, mientras se investiga el caso.

Ante un caso que solamente planteaba interrogantes, el desempeño de la prensa fue aquí cuestionado por limitarse a transmitir la información oficial y no plantear las preguntas necesarias. Pero luego vino el vuelco, y a medida que la tesis del montaje agarró fuerza, el trabajo periodístico en torno al caso empezó revelar información sumamente interesante. En ese sentido, la labor que han realizado medios como Ciper y La Tercera ha sido importante, permitiéndonos echar un vistazo a un territorio usualmente opaco, como es el de la vigilancia estatal.

En se sentido, llama la atención, por ejemplo, que la acusación realizada por el periodista de Ciper Nicolás Sepulveda, sobre una extensa operación de escuchas telefónicas montada por la UIOE de La Araucanía no haya causado más revuelo e indignación. Pareciera ser que la gran discusión girara en a los softwares que podrían o no haber existido y su posible creador, Álex Smith.

Y como periodista, lo entiendo: Smith es un personaje excéntrico y carismático, sus fallidos intentos por demostrar su supuesta invención son divertidos y la historia de un ingeniero agrónomo que terminó involucrado en uno de los mayores escándalos para Carabineros en el último tiempo es, en efecto, atractiva. Sin embargo, la existencia (o no) de Antorcha no es la parte más relevante de este relato, del mismo modo en que Smith no es tampoco el principal responsable.

Lo verdaderamente importante acá es precisamente lo poco que sabemos respecto a los modos en que opera la vigilancia estatal, cubierta por un espeso manto de secretismo y nulas posibilidades de fiscalización externa. La Operación Huracán es el resultado no solamente de funcionarios inescrupulosos, sino de todo un sistema que les permitió actuar.

Generar mecanismos de control y transparencia es crucial. Y ahí, la prensa tiene un rol importantísimo que jugar, investigando, cuestionando, incomodando. Es de esperar que el impulso que ha tomado el tema a propósito de la Operación Huracán no muera una vez que se defina el destino de Álex Smith.

La brecha oculta en las estadísticas de acceso a internet en México

El pasado 5 de abril presentamos la investigación donde “medimos” la brecha digital de género en México. Pongo la palabra con comillas porque en 2016, 51.5% de las mujeres estaban conectadas en el país. En teoría.

En el panel nos acompañaron colegas y compañeras que han trabajo el tema fuera de las estadísticas desde APC Women, Artículo 19, Luchadoras y Data Cívica. Todas coincidimos en una cosa: las estadísticas y definiciones bajo las cuales se levantan los datos sobre acceso a internet en México, esconden la realidad de muchas mujeres.

Primero que nada hay que definir un acceso funcional. El acceso a internet y a la tecnología va mucho más allá de tener datos en el celular o WiFi en una computadora. La autoridad que mide el acceso a internet en México lo define como “conexión en el hogar”. Para nosotras, hay acceso a internet cuando la red sirve como una herramienta para aprender y conocer; cuando como mujeres podemos pagarla sin abandonar otras prioridades; si tiene contenidos que nos interesen y sean relevantes para nosotras; si podemos producir y co-crear estos mismos; si un espacio seguro para compartir y disentir, en comunidad, en su propio idioma.

Segundo, las estadísticas que recogen los datos no tienen perspectiva de género. Por consiguiente, las políticas públicas que surjan a partir de dichas estadísticas también ignorarán la realidad de mujeres en el país, sobre todo en zonas rurales o indígenas. No importa lo que digan las cifras, la brecha digital aún existe. “Las estadísticas solo miden que exista conexión en los hogares”, dijo Lulú Barrera de Luchadoras en el panel de presentación, “pero si una mujer vive violencia en su casa y el único celular para conectarse es del esposo que la maltrata, no puede entrar a internet para encontrar solución. Entonces tenemos un problema.”

Para Paulina Gutiérrez de Artículo 19, en comunidades tales como Tabasco y Chiapas «tener un dispositivo o tener acceso a una herramienta tecnológica con conectividad no significa que haya un acceso sustancial”. Si la desigualdad es estructural, poco podrá cambiar.

Por todo lo anterior, no podemos decir que la revolución de las tecnologías de información y comunicación está transformando la vida de la mayor parte de las mujeres. Las soluciones también tienen que ser amplias, y van desde combatir la violencia de género (en línea y fuera de línea) hasta redefinir los propios estereotipos de género que nos codifican socialmente.

Las mujeres tenemos menos acceso por muchas razones. Estas van desde los estereotipos machistas del tipo “las damitas no deben usar internet” hasta la falta de tiempo; las mujeres tienen carga triple de trabajo, el doméstico, el relacionado con los hijos y el trabajo laboral profesional. La autocensura que proviene de la violencia de género en línea también es un problema: a las mujeres disidentes, que decidimos salirnos de nuestros roles de género y opinar de política o deportes, nos llegan amenazas de muerte y violación por expresarnos. Por otro lado, la brecha salarial de género disminuye la capacidad de las mujeres para pagar acceso a internet, sin mencionar la falta de conocimiento o las pocas mujeres que hay en el campo de la tecnología en México: en el nivel más alto del Sistema Nacional de Investigadores (SNI) solo el 22% eran mujeres en el 2012. Se considera “una cosa para chicos”.

La brecha digital de género no va a cerrarse mientras la sigamos abordando en casillas separadas denominadas «fuera de línea» y «en línea», sino que requiere un progreso en varios frentes a la vez. Con esto en mente proponemos cinco cosas: 1) evaluar y reformar México Conectado –el programa para ampliar la conectividad en México- desde una perspectiva de género; 2) terminar con la violencia de género en plataformas digitales; 3) hacer énfasis en la construcción y modernización de la infraestructura de internet y habilitar legalmente el uso de redes comunitarias; 4) priorizar la educación digital en todas las escuelas y comunidades; 5) crear programas educativos para que más mujeres participen en tecnología.

La igualdad digital es fundamental para realizar los importantes beneficios potenciales que internet puede aportar a las mujeres, sus comunidades y la economía en general. Esperemos esta investigación sea un primer paso para medirla y tomar cartas en el asunto.

En las calles y en las redes, nosotras paramos

Hace poco más de un año nos sumamos a #DDoW la negación distribuida del servicio de las mujeres en tecnología, para reconocer que la lucha por los derechos humanos en internet no se limita a lo que pasa en línea, sino que incluye lo que está detrás, en toda la cadena de producción. Al mismo tiempo nos preparábamos para acompañar la #HuelgaFeminista internacional del 8 de marzo de 2017, que este año se repite: mujeres de todo el mundo nos organizamos para gritar a una voz ¡si nuestras vidas no valen, produzcan sin nosotras!

Este grito reúne diversos reclamos y por eso resuena en las calles y en las redes, evidenciando que hoy no existe una frontera entre lo que ocurre dentro y fuera de línea: las tradicionales violencias de los espacios íntimos y las normalizadas exclusiones de los espacios públicos y de poder se han instalado en las infraestructuras de telecomunicaciones, en los códigos y en los contenidos de internet. Nos han hecho creer que nuestras voces no tienen derecho a estar presentes en las discusiones, que nuestro ingenio no aporta especialmente al desarrollo tecnológico, y que nuestras capacidades aprendidas en el seno del hogar se pueden seguir aprovechando allí, en los terrenos oscuros -y nunca propios- de la producción en serie.

Sin embargo, olvidan que internet no es posible sin alguien a cargo del cuidado de los espacios domésticos y de sus recursos humanos. Olvidan que en el centro de las tecnologías digitales se encuentran saberes aprendidos de nuestras madres y abuelas. Olvidan que desde siempre ha habido mujeres trabajando allí, fabricando minúsculas piezas que, ensambladas, hacen posible la transmisión de datos a grandes velocidades. No hemos estado quietas las mujeres, por eso hoy el mundo se detiene si nosotras paramos.

En México, las trabajadoras de la industria electrónica paran porque no ganan lo suficiente para mantener a sus hijos, porque en los espacios laborales hay acoso sexual, porque las condiciones de contratación están lejos de ofrecer estabilidad, porque se niega el derecho al trabajo de quienes están embarazadas y porque las condiciones laborales, en vez de mejorar, son cada vez más precarias. Pero ellas no son las únicas y tampoco están solas.

En Argentina han creado este mapa para sumar y localizar acciones. En Guatemala conmemoramos no solo las luchas de las mujeres trabajadoras, sino la vida de las niñas que fueron asesinadas por la negligencia estatal hace exactamente un año, y cuyo crimen se encuentra en la impunidad. Por eso dicen, y decimos con ellas, que #NosDuelen56+1; en Ecuador denuncian la situación de miles de niñas invisibles quienes antes de los 14 años han sido madres; en Bolivia han preparado esta guía anti-acoso digital para que no te alejes de las redes; en el sur de México, miles de mujeres han atendido al llamado del EZLN para el Encuentro de mujeres que luchan y en muchos otros lugares estamos llenando las calles y las plazas, confrontando a la policía y defendiendo nuestro derecho a una vida digna, a una voz propia, a un acceso efectivo a derechos y libertades humanas.

Allí donde una mujer es obligada a callarse cientos alzamos la voz; donde una es asesinada miles renacemos como semilla. Hoy #NosotrasParamos porque no queremos tolerar #NiUnaMenos, porque #VivasNosQueremos y estamos dispuestas a trabajar a diario por eso. Este #8M la marcha es mundial y las fuerzas locales están unidas, la #HuelgaInternacionalFeminista ocupa internet y en todos los rincones de América Latina sumamos a los reclamos de cada una. Estamos seguras que no es suficiente pero seguimos trabajando, y en la tecnología construyendo espacios comunes y propios para nosotras.