El pasado 15 de abril se cumplió el plazo para el ingreso de indicaciones en el proyecto de ley de delitos informáticos, que busca implementar las disposiciones del Convenio de Budapest en Chile. A través de este proceso, tanto el ejecutivo como los senadores ingresaron propuestas de modificación al proyecto. La buena noticia es que muchas de las inquietudes y propuestas de la sociedad civil, los académicos y la comunidad técnica fueron recogidas por los senadores (incluyendo las de Derechos Digitales). El ejecutivo presentó modificaciones menores -muchas de ellas positivas- pero mantuvo su posición en algunos de los aspectos más problemáticos del proyecto.

El martes 23, la Comisión de Seguridad del Senado retomó la discusión del proyecto, comenzando su votación en particular. Es decir, a discutir y votar cada una de las indicaciones con el fin de alcanzar un texto final.

El proyecto original utilizaba una terminología confusa y poco adecuada respecto a qué condiciones se tienen que cumplir para que alguien se considere culpable de cometer un delito informático. Se proponía castigar a quien “maliciosamente” o “indebidamente” cometiera algunos de los ilícitos descritos en el texto del proyecto. El primer término -utilizado por nuestra legislación actual- es excesivamente subjetivo, exigiendo una intencionalidad específica de cometer un daño, la que suele ser difícil de probar. El segundo es excesivamente amplio, siendo sinónimo de “sin permiso”, sin exigir que se haya obtenido o hecho un mal uso de la información, o se haya superado una barrera técnica.

Una de las principales recomendaciones de la sociedad civil y la academia fue reemplazar estos términos por aquellos utilizados por el propio Convenio de Budapest, el que exige que las conductas sean cometidas de forma “deliberada y ilegítima”. Esta recomendación fue recogida por varios senadores -entre ellos los senadores Pugh, Araya, Harboe e Insulza- y tiene la particularidad de cumplir con uno de los objetivos del Convenio de Budapest: establecer criterios comunes en la legislación de delitos informáticos a nivel internacional. Por otro lado, exigir que los delitos se cometan de forma deliberada e ilegitima asegura que no se castiguen conductas lícitas, castigándose sólo aquellas que se realicen de forma premeditada y sin un derecho que las ampare.

Avances en la tipificación del acceso informático ilícito

Estas distinciones jurídicas pueden parecer completamente abstractas y académicas, pero tienen un efecto concreto en cómo se podrán aplicar estos tipos penales a futuro. En una columna anterior, expliqué cómo la actual redacción del delito de acceso informático puede terminar criminalizando la legítima labor de consultores, expertos y técnicos en materia de ciberseguridad que se dedican a identificar y notificar vulnerabilidades o fallas en los sistemas informáticos.

El ejecutivo parece haber tomado nota de las recomendaciones hechas por los invitados a exponer en la Comisión y al menos incluyó uno de los elementos necesarios para subsanar este artículo; también propone, como requisito para el delito de acceso informático, que el infractor sea quien supere una barrera técnica. Este cambio es positivo, ya que la comisión de un delito informático necesariamente requiere la superación de una barrera de seguridad, de otra forma la señal que se está dando es que basta un incumplimiento de los términos y condiciones de un sistema o sitio para que se configure el delito de acceso informático ilícito.

Sin embargo, este tipo penal requiere de otras modificaciones, que afortunadamente fueron recogidas por los senadores. La ya comentada inclusión de los términos “de forma deliberada e ilegítima” es particularmente importante en este delito, debido a que los expertos informáticos que detectan y dan a conocer vulnerabilidades informáticas efectivamente vulneran barreras técnicas de seguridad; pero lo hacen de forma legítima, porque su objetivo no es conocer o apropiarse de la información contenida en ellos. Por ello, resulta acertado que se haya propuesto que la redacción del artículo exija que el acceso se realice con el ánimo de conocer, apropiarse o utilizar la información contenida en el sistema para ser un delito.

Los senadores Araya, Harboe e Insulza incluso fueron más allá: proponiendo una excepción específica para quienes realicen labores de investigación de seguridad informática, eximiéndolos de responsabilidad en la medida que notifiquen sin demora la vulnerabilidad al responsable del sistema. De reflejarse en el texto final del proyecto, la inclusión de estos requisitos y excepciones permitirían que este tipo penal sea aplicable sólo a los delincuentes informáticos que el proyecto busca perseguir y no a otros actores del ecosistema de la ciberseguridad.

Criminalización del cifrado

Otro de los aspectos negativos del proyecto de ley era que establecía como agravante de la comisión de un delito informático, el haber utilizado tecnología de cifrado para burlar la persecución de la justicia. Ya he comentado cómo esta norma es contraria al principio de no incriminación y que el hecho de que el cifrado de punto a punto se está transformando en un estándar de la industria haría que todos los delitos informáticos vinieran -por defecto- agravados.

La propuesta del ejecutivo para subsanar esta situación es mantener esta agravante, pero bajo un criterio de neutralidad tecnológica, agravando el uso de “tecnologías destinadas a destruir u ocultar en una investigación penal”. Si bien este es un avance, en la práctica todavía estaría criminalizando la utilización del cifrado. Por otro lado, esta agravante sigue siendo contraria al principio de no incriminación, ya que es natural que una persona que cometa un ilícito tome las medidas necesarias para no ser descubierta y perseguida.

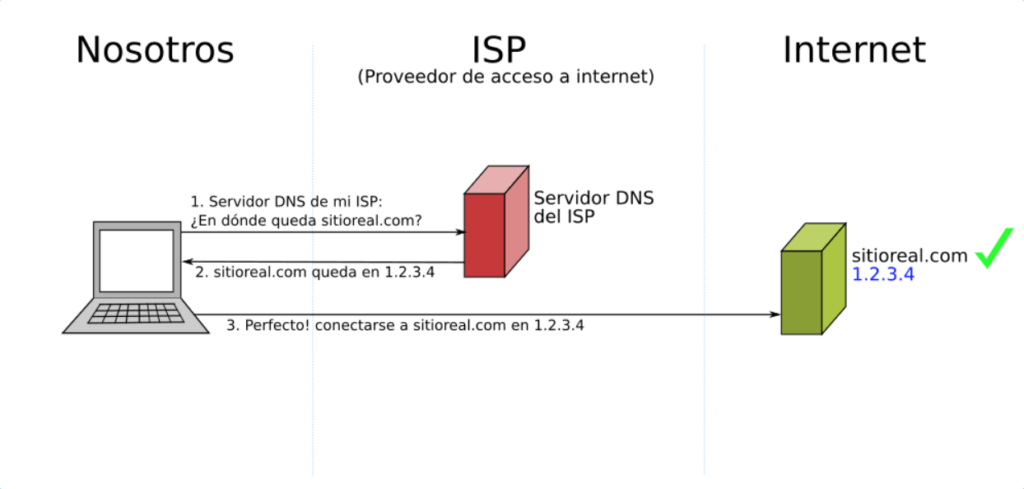

Aumento de retención de metadatos: la gran batalla

En una acertada columna, el académico Pablo Contreras explica cómo la extensión del período de retención de metadatos propuesta por el proyecto de ley resulta desproporcionada, lesiva de derechos fundamentales y en la práctica busca legalizar lo propuesto por el infame Decreto Espía. Los distintos expertos, académicos y miembros de la sociedad civil que expusieron en la Comisión de Seguridad Ciudadana mostraron su oposición a este aumento de la capacidad de vigilancia del Estado. Sin embargo, el ejecutivo decidió mantener su posición de aumentar, tanto el período de retención de las comunicaciones de todos los chilenos -a dos años-, como el tipo de tráfico a almacenar, incluyendo información relativa a la ubicación de las personas.

Afortunadamente, la voz de los expertos fue recogida por gran parte de los senadores; quienes propusieron la eliminación o modificación de este artículo para mantener el período de retención en su plazo actual de un año. Esta modificación puede incluso transformarse en una oportunidad para modificar la expresión utilizada actualmente por el Código Penal, el que establece que los datos de tráficos serán almacenados por un período “no menor a un año”. Establecer un límite preciso y la obligación de eliminar la información de manera segura luego de cumplido el plazo se presenta como una mejora importante, e impide la existencia de recurrentes interpretaciones antojadizas a futuro.

Continúa la tramitación…

El hecho de que los senadores hayan ingresado indicaciones positivas no es garantía de que el proyecto de ley sea efectivamente modificado para subsanar todas sus deficiencias. Estas indicaciones todavía tienen que ser discutidas y votadas por la Comisión para alcanzar un texto final. El pasado martes la Comisión votó el artículo 1 (ataque sobre la integridad del sistema) y el artículo 3 (interceptación ilícita), que eran las normas menos polémicas del proyecto. La Comisión comenzó la discusión del artículo 2, sobre acceso informático, pero al no alcanzar un consenso solicitó la creación de un grupo de trabajo especial para destrabar la discusión.

Es de esperar que en las próximas semanas la Comisión retome la discusión y votación de las disposiciones particulares. Esperamos que en dicho diálogo primen las consideraciones técnicas y las recomendaciones otorgadas por los expertos. Las indicaciones presentadas por los senadores significan un avance importante para que le proyecto efectivamente busque promover la ciberseguridad en nuestro país y resultaría positivo que estas sean incorporadas al proyecto.

En este contexto, una coalición de expertos informáticos, académicos y miembros de la sociedad civil hizo llegar el martes pasado una carta abierta a la Comisión de Seguridad resumiendo los puntos clave que el proyecto debe modificar para proteger los derechos de las personas, promover la ciberseguridad y permitir el florecimiento de la industria de la seguridad informática en nuestro país.