Versão em português disponível

Gran parte de lo que se discute sobre inteligencia artificial (IA) nos remite a películas y libros de ciencia ficción. Robots muy humanoides y brillantes están en las fotos de muchas páginas que hablan de este tipo de tecnología. Daniel Leufer señala este y otros mitos en el uso y discusión de la IA en un sitio web que vale la pena revisar. A este mito de la representación se suma una definición muy amplia, que serían tecnologías dotadas de súper inteligencia, cuyo uso puede ser objetivo, sin prejuicios y que no podrían resolver nada más que un montón de cosas.

Pero lejos de estar cerca de los robots como en las películas de Steven Spielberg o en las protagonizadas por Will Smith, muchas partes de nuestras vidas ya se ven afectadas por el uso de la IA: ya sea por su uso por parte del Estado para llevar a cabo las más variadas tareas y en su toma de decisiones, o incluso por empresas.

Dos elementos del mito de la «gobernanza de la IA» nos llevan a algunas preguntas. Es cierto que muchos países de América Latina, como Colombia, Chile, Brasil y Uruguay, ya están regulando estrategias nacionales para hacer frente a la IA, además de intentar aprobar proyectos de ley específicos sobre regulación, como estamos viendo en las discusiones actuales.

En el caso de Brasil, el proyecto de ley 21/2020 ha recibido una serie de críticas mordaces, como la de Coalizão Direitos na Rede en esta semana, por su aprobación en la Cámara de Diputados sin una discusión efectiva con la sociedad, que implican un debilitamiento de las garantías existentes. En Europa, las discusiones también son candentes y la sociedad civil organizada está pidiendo una Ley de Inteligencia Artificial (EIA) que dé prioridad a los derechos fundamentales.

Esta semana, se lanzó el “Índice global de inteligencia artificial responsable”, un proyecto de Research ICT Africa y la Red Data 4 Development. Este índice tiene como objetivo rastrear la implementación de los principios de IA responsable en más de 120 países, a través de una red internacional de equipos de investigación independientes, para evaluar en qué grado se están aplicando los principios. El nombre del evento de lanzamiento transmite el deseo de gran parte de la sociedad: pasar de los principios a la práctica, ante tantos potenciales riesgos y violaciones de los derechos humanos.

Aquí, queremos analizar los nuevos desarrollos en el tema de la regulación de la IA dentro de los organismos internacionales, a los que se agregaron, por ejemplo, los principios de la OCDE sobre IA, que habían sido aprobados en 2019.

Impactos negativos y catastróficos, con graves riesgos para la privacidad y exigiendo acciones urgentes

Michelle Bachelet, Alta Comisionada de las Naciones Unidas para los Derechos Humanos, publicó recientemente un importante informe sobre los graves riesgos para la privacidad derivados del uso de herramientas de IA (A/HRC/48/31).

Según Bachelet, la creación de perfiles, la toma de decisiones automatizadas y las tecnologías de aprendizaje automático (machine learning) tienen impacto en el derecho a la privacidad y varios otros derechos que asociados, en al menos cuatro sectores específicos. Para los sectores de aplicación de la ley —seguridad nacional, justicia penal y gestión de fronteras— las implicaciones son múltiples. Por mencionar algunas: amplias bases de datos que dañan o restringen la privacidad, alta probabilidad de predicción para búsquedas, investigaciones y enjuiciamientos penales, sumado a una alta opacidad de los sistemas que impiden la verdadera rendición de cuentas del Estado en áreas que históricamente han sufrido de falta de transparencia.

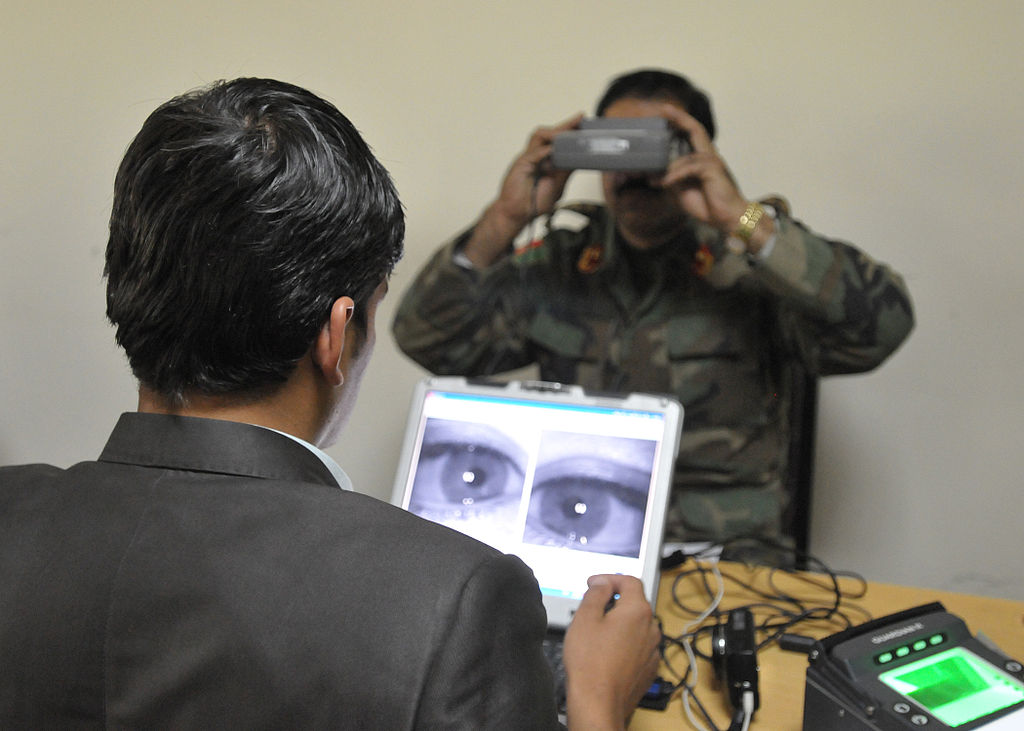

El uso de la IA en el reconocimiento biométrico remoto (reconocimiento facial y de emociones) también es severamente criticado por el informe, ya que perjudica “la capacidad de las personas para vivir sus vidas sin ser observadas y tiene como resultado un efecto negativo directo en el ejercicio de los derechos a la libertad de expresión, reunión pacífica y asociación, así como libertad de circulación”.

El informe había sido solicitado por la ONU en 2015, en la Resolución 42/15, y se basó en una reunión con expertos en mayo de 2020, así como los aportes recibidos de una convocatoria específica para tal fin en 2021. Analiza el tema principalmente con base en el artículo 12 Declaración Universal de Derechos Humanos y en el artículo 17 del Pacto Internacional de Derechos Civiles y Políticos (ICCPR).

Bachelet señala que el riesgo de discriminación derivado del uso de decisiones basadas en inteligencia artificial es muy alto. Enumera posibles enfoques para hacer frente a los desafíos, haciendo una serie de recomendaciones sobre el diseño y la implementación de salvaguardas para prevenir y minimizar los daños. Si bien las áreas de salud, educación, vivienda y servicios financieros necesitan un mayor escrutinio, según el informe, el área de identificación biométrica necesita con urgencia orientación para defender los derechos humanos.

Dos de las nueve recomendaciones de Bachelet a los Estados son muy significativas. En primer lugar, trata de prohibir expresamente las aplicaciones de IA que no respeten los derechos humanos. Asimismo, impone una moratoria en la venta y compra de sistemas de IA que representan un alto riesgo para los derechos humanos hasta que se adopten las protecciones adecuadas.

La segunda recomendación implica que los Estados prorroguen el uso del reconocimiento biométrico remoto en los espacios públicos, hasta que las autoridades puedan demostrar el cumplimiento de los estándares de privacidad, protección de datos y que no existen problemas de precisión e impactos discriminatorios. Es interesante notar que este tema de la moratoria del reconocimiento facial ya ha sido expresada en la narrativa 2020 producida por Bachelet sobre el impacto de las nuevas tecnologías en la promoción y protección de los derechos humanos en el contexto de las asambleas, incluidas las protestas pacíficas (A/HRC/44/24).

Las recomendaciones para empresas y Estados enfatizan la necesidad de la debida diligencia en todo el ciclo de los sistemas de IA, desde el diseño, desarrollo, implementación, venta, adquisición y operación, con un fuerte enfoque en las evaluaciones de impacto sobre los derechos humanos.

Impacto en la privacidad, vigilancia masiva y otros derechos humanos

En octubre de este año, el Consejo de Derechos Humanos de la ONU revisó la Resolución sobre el derecho a la privacidad en la era digital (A/HRC/RES/48/4). Este es un paso importante, considerando que no solo actualizó, sino que también dejó en claro los riesgos y peligros de adoptar IA. El nuevo texto fue presentado por Brasil y Alemania, tuvo una serie de reuniones informales entre Estados con la participación de la sociedad civil y fue aprobado por consenso. Si bien la revisión de la Resolución no fue más incisiva, no hay duda de que la resolución exige mayores esfuerzos a los Estados, principalmente, a respetar de inmediato el derecho a la privacidad y otros derechos humanos afectados.

La Resolución 48/4 reconoció que la IA puede plantear graves riesgos para el derecho a la privacidad, «especialmente cuando se utiliza para identificación, seguimiento, creación de perfiles, reconocimiento facial, predicción de comportamiento y para establecer puntuaciones para individuos». También solicita a los Estados que adopten medidas preventivas y remedios para las violaciones y abusos del derecho a la privacidad, comprendido el deber de adoptar medidas preventivas y reparadoras para las violaciones y abusos, incluidos los relacionados con el derecho a la privacidad, que pueden afectar a las personas, pero que tiene efectos particulares contra mujeres, niños y niñas, y personas en situación históricamente vulneradas. También enfatiza en que los Estados desarrollen y fortalezcan políticas públicas sensibles al género que promuevan y protejan el derecho de todas las personas a la privacidad.

Había una gran expectativa respecto a que esta resolución dejaría algunas cuestiones mejor delimitadas, sobre todo debido a la fuerte posición de la Alta Comisionada para los Derechos Humanos al proponer una moratoria sobre ciertas tecnologías de reconocimiento biométrico y facial. En particular, por la recomendación más fuerte para que los Estados cumplan con la moratoria en la compra y venta de sistemas de IA.

No obstante, entendemos que aún habrá novedades de esta resolución, dado que ordenó a la Alta Comisionada para los Derechos Humanos a presentar un informe escrito, hacia el 51° período de sesiones del Consejo de Derechos Humanos. Se espera que informe contemple las tendencias y desafíos en el tema, identificar y aclarar principios, salvaguardas y mejores prácticas de derechos humanos, asegurando una amplia participación de múltiples partes interesadas para su producción.

Aproximación a las recomendaciones éticas en IA

El 24 de noviembre de este año, la Conferencia General de la UNESCO adoptó la recomendación sobre la Ética de la Inteligencia Artificial. El documento, avalado por 193 países, presenta un preámbulo con más de 20 consideraciones, definiendo su ámbito de aplicación, propósitos, objetivos, valores, principios y áreas de aplicación.

Como valores, la recomendación de la UNESCO enumera: el respeto, la protección y la promoción de los derechos humanos, las libertades fundamentales y la dignidad humana, el florecimiento del medio ambiente y el ecosistema, la diversidad y la inclusión, sociedades pacíficas, justas e interconectadas. Los principios rectores son: proporcionalidad y no causar daño, seguridad y protección, justicia y no discriminación, sostenibilidad, derecho a la privacidad y protección de datos, supervisión y determinación humana, transparencia y explicabilidad, responsabilidad y rendición de cuentas, conciencia y alfabetización, además de gobernanza de múltiples partes interesadas.

Además, la Recomendación reúne 11 áreas principales de política pública y, entre ellas, una específica sobre evaluación de impacto ético (ethical impact assessment). A pesar de parecer un avance, entendemos que este punto puede ser preocupante y necesita mayor explicación. Primero, porque la evaluación de impacto ético antes mencionada tiene como uno de sus elementos la evaluación de impacto en derechos humanos. En este sentido, existe una posible superposición errónea de las dos herramientas, ya que la evaluación de los impactos sobre los derechos humanos es más amplia y profunda que la evaluación del impacto ético.

En segundo lugar, porque la herramienta de evaluación del impacto en los derechos humanos y la diligencia debida en materia de derechos humanos ya están presentes en los instrumentos jurídicos internacionales y “se han convertido en la herramienta más recomendada de la ONU para que las empresas comiencen el proceso continuo de debida diligencia en materia de derechos humanos”, según CELE, mientras que las directrices éticas carecen de «mecanismos de aplicación y definición: qué instituciones invocan y cómo empoderan a las personas», como sostiene la organización Artículo 19.

Aunque se trata de un gran comienzo, no basta con establecer recomendaciones éticas para el uso de tecnologías de IA. Como ya lo destacó María Paz Canales, “la ética no es suficiente, en Estados democráticos donde existe un compromiso normativo para promover y proteger los derechos humanos”. Es necesario darle más normatividad al uso de la IA, pues ya tiene efectos desastrosos para una parte de la población que ya es vulnerable.

Como señaló Daniel Leufer, citado al comienzo de este artículo, a pesar del auge de la ética de la IA cuando nos enfrentamos a peligros muy graves, un equilibrio entre beneficios y daños puede llevar a cuestionar un enfoque utilitario de la ética. Sin embargo, un enfoque centrado en los derechos humanos simplemente comienza con el punto de partida de que ciertos daños son inaceptables.

Si bien la recomendación de UNESCO proporciona un importante marco ético compuesto por valores y principios, debe entenderse como un complemento a las obligaciones internacionales de derechos humanos para orientar las acciones de los Estados en la formulación de su legislación, políticas u otros instrumentos relacionados con la IA, en conformidad con el derecho internacional ya vigente.