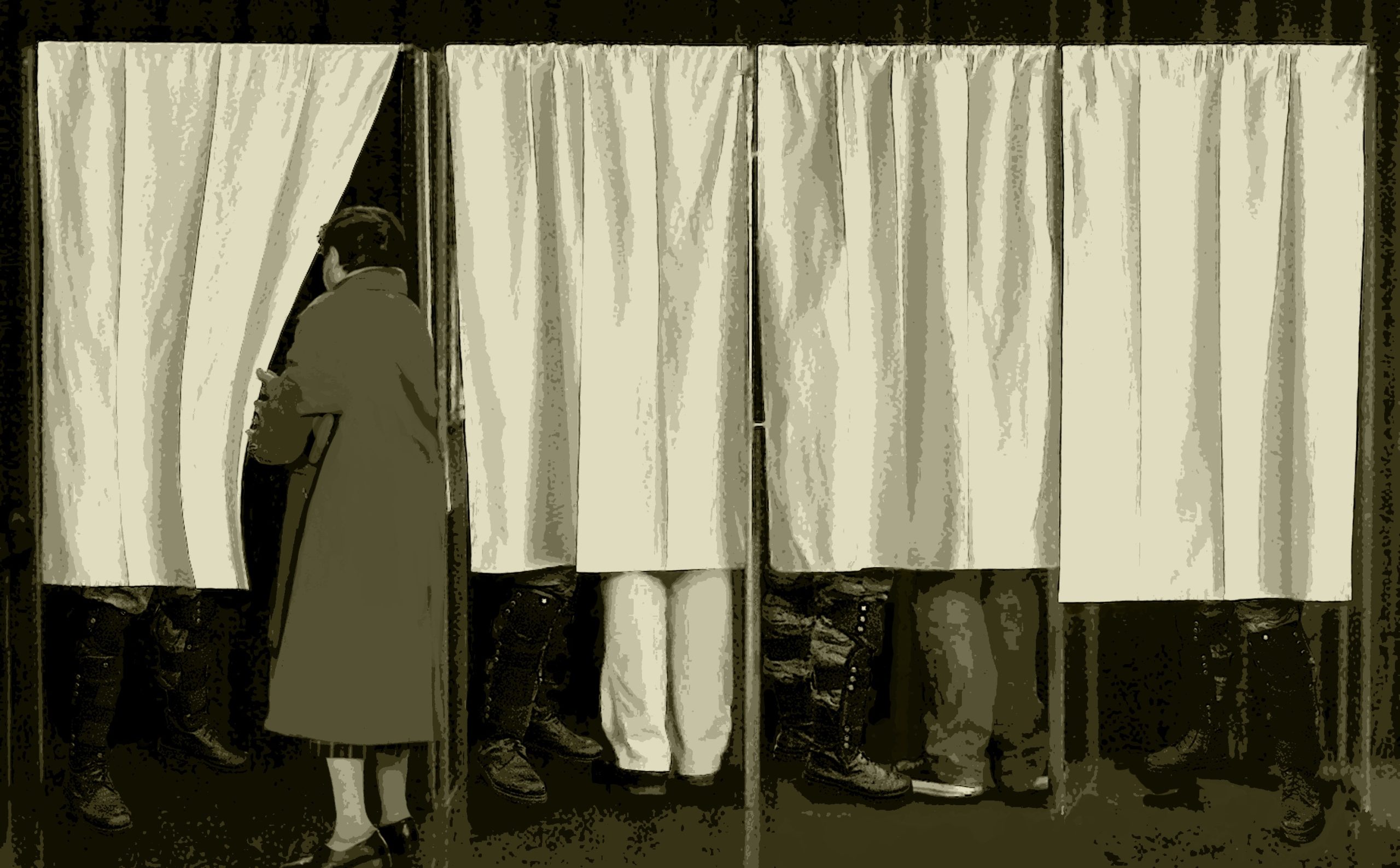

Sin votos, un sistema carece de legitimidad. El voto es una parte muy importante de la democracia como se entiende hoy, al permitir a la población de un país elegir a sus representantes de manera libre y secreta. Pero además, recoge varios derechos como a la libertad de expresión y a la participación política.

En la actualidad, el voto electrónico surge como una alternativa viable y cómoda en los procesos electorales, tanto para el registro como para el conteo. De acuerdo con quienes han lo han impulsado, este sistema reduciría las posibilidades de fraude electoral y así, contribuiría a restaurar la confianza de la población votante. Los gobiernos que lo han implementado afirman que a través de este se garantiza la seguridad de los votantes, asegurando que el voto será secreto y el proceso electoral será transparente y enfocado a cumplir con una elección democrática de los representantes.

Sin embargo, estos sistemas no han considerado todas las implicaciones existentes en términos de derechos humanos. Por ejemplo, los derechos a la privacidad, a la seguridad o a la protección de los datos personales pueden verse fácilmente vulnerados, pues además de la cantidad de datos que puede recoger el software utilizado, acerca de los y las votantes, los sistemas de votación electrónica pueden ser fácilmente intervenidos o hackeados para afectar los resultados de la votación y cometer fraudes electorales.

¿Qué pasaría en un sistema político si el voto no fuera secreto? Podríamos imaginar persecuciones políticas a quienes votaron por el candidato perdedor, o a personas que se abstuvieron y decidieron no votar. La implementación de sistemas de voto electrónico no asegura que algo así no sucederá, sino que podría propiciar un abuso en el ejercicio del poder en la esfera política.

El desarrollo de la tecnología y el uso del internet permiten la creación de una vida en el entorno digital, con grandes beneficios para las personas y grupos sociales, pero por lo mismo modo ha facilitado el almacenamiento digital de innumerables datos personales, muchos de los cuales atentan contra la privacidad de los usuarios. Esto supone un riesgo en tanto el acceso a los datos personales no solo está habilitado para las personas titulares de dichos datos, sino para cualquiera que tenga interés en ellos.

Los sistemas digitales no son necesariamente seguros. O quizás deberíamos decir que en distintos grados, siempre son susceptibles de ser intervenidos. Así, en relación con el voto electrónico, derechos fundamentales, políticos y electorales se encuentran en riesgo si no se establecen medidas adecuadas para implementar métodos digitales de votación que garanticen procesos democráticos y transparentes de participación.

En el contexto latinoamericano, Argentina y Chile ya están considerando sistemas de voto electrónico. En el caso de Argentina, se han llevado a cabo diversas pruebas piloto para elecciones en sus diferentes provincias. Buenos Aires fue la primera provincia en legislar e implementar dicho sistema. Aunque el establecimiento del voto electrónico se ha dado de manera gradual, durante este proceso se ha ido manifestando la preocupación por parte de ciertos miembros de la sociedad civil sobre algunas vulnerabilidades que podría tener el sistema y las máquinas de votación electrónica.

Además, durante este año se aprobó en la Cámara de Diputados la reforma electoral que incluye la implementación del voto electrónico a nivel nacional. De ser aprobado en el Senado, este sistema, que ha sido fuertemente cuestionado tanto por la comunidad técnica como por activistas de derechos humanos y por la academia, sería utilizado en las elecciones de 2017, por lo que además implicaría un apresurado proceso de implementación. Por eso, instituciones, organizaciones y personas han manifestado su rechazo enfático frente a la adopción de este sistema.

En Chile se está considerando la implementación del voto electrónico debido a la constante abstención de la sociedad durante los procesos electorales. Los criterios que se están tomando en cuenta para el establecimiento del sistema electrónico de votación es la utilización de sistemas de medición biométricos para la identificación de las y los votantes, como por ejemplo, el registro de la huella dactilar.

Brasil, por otro lado, ha automatizado por completo su sistema electoral. Implementó el voto electrónico desde 1996 y, a pesar de que el sistema es considerado “exitoso”, se han encontrado numerosas fallas. Estudios han demostrado que es posible comprometer el encriptado del software y violar la secrecía del voto.

En el contexto latinoaméricano es necesario considerar si el voto electrónico, fácilmente manipulable y que puede impedir de la capacidad de emitir un voto libre y secreto, sea el mecanismo más apto para legitimar la democracia y la protección de los derechos políticos de las personas.