Las aplicaciones para controlar el ciclo menstrual, hoy tan populares, no son ideológicamente neutras. ¿Qué tal si les hacemos algunas preguntas sobre nuestra privacidad y libertad?

Temática: Protección de datos

El estado de la protección de datos personales en Chile (2017)

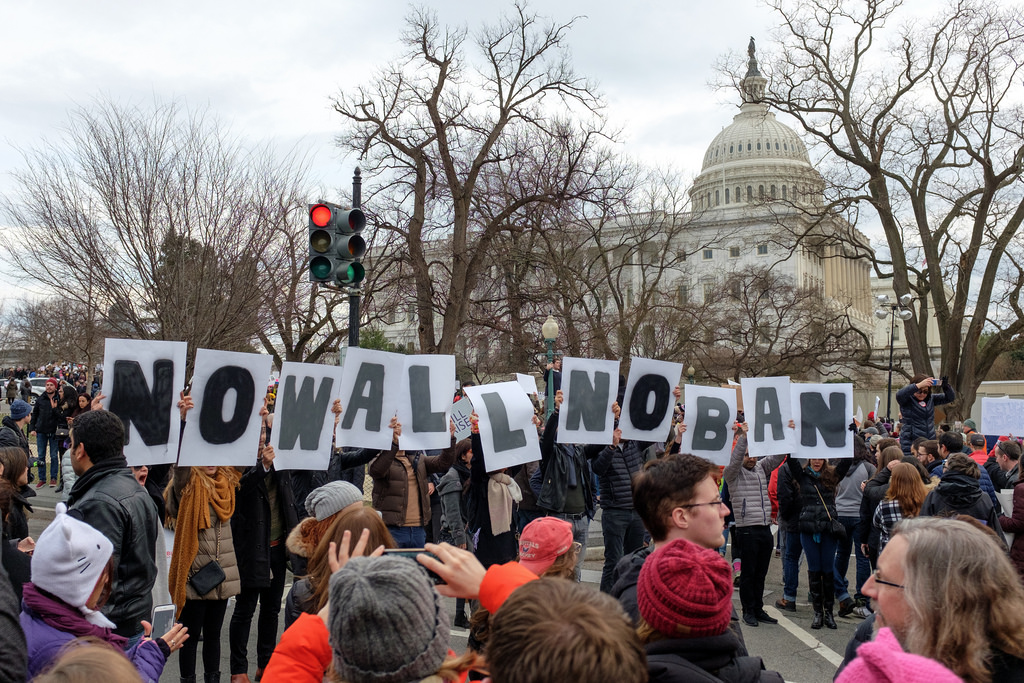

Privacidad al estilo Trump

El celular se ha convertido en una extensión de nuestro cuerpo y nuestras ideas. Dormimos y vamos al baño con él, lo revisamos permanentemente. Las diferentes apps y redes sociales encierran nuestros pensamientos, dudas e intereses. Rara vez lo soltamos. Siempre está a nuestro lado. Por eso, no sorprende que los gobiernos –además de las empresas- quieran todos esos datos. Son una mina de oro para conocer las “verdades” de una persona. O mejor, de un grupo de personas.

En Estados Unidos, la era Trump recién comienza y ya vaticina una lógica perversa: acciones gubernamentales para apoderarse de los datos personales y privados de las personas, que aunque entren en el campo de la legalidad no dejan de ser contrarias a los derechos humanos. Para comenzar, la prohibición, durante 90 días, de la entrada a personas de países mayoritariamente musulmanes, y durante 120 días, a refugiados. En la sección 14 de dicha acción –que en teoría fortalecería las leyes migratorias de Estados Unidos- el presidente ordenó que las autoridades “excluyeran a personas que no fueran ciudadanas del país o residentes legales de las protecciones de la Privacy Act, al tratarse de información personal identificable”. Y así, de un plumazo, despojó a los extranjeros en ese país, de su derecho a la privacidad.

Días después de la acción ejecutiva, una mujer mexicana iba de compras a ese país, pero al cruzar la frontera le quitaron su celular, lo revisaron y encontraron memes y mensajes de burla a Trump. Eso fue suficiente para quitarle la visa y confiscarle el teléfono. Nunca le dijeron por qué no la estaban dejando pasar, ni qué “falta” había cometido. Poco importó el paraguas protector de la Primera Enmienda, uno de los estándares más amplios para la libertad de expresión en el mundo.

Pero burlarse de Trump con memes es un ejercicio expresivo válido, legal y además merece extra protección por ser parte del discurso político. Además, los memes que una persona tenga guardados en su celular hacen parte de su información privada y por tanto, deben estar sujetos al derecho a la privacidad. Sin embargo, la acción ya se ha ejecutado.

Por otra parte, algunos medios estadounidenses han dicho que el Departamento de Seguridad Nacional “podría” pedir contraseñas a quien ingrese en su territorio, algo que ya está pasando y es una realidad. En febrero, un periodista tuiteó que a un compañero suyo le pidieron entregar la llave maestra de su administrador de contraseñas para revisar sus redes sociales, correos y mensajes. Los peligros que esto implica en términos de confidencialidad y protección de fuentes, no tienen comparación.

Sobre la legalidad, o no, de revisar los celulares en la frontera no hay claridad, pues la técnica hasta ahora ha sido pedir las contraseñas “de forma voluntaria” cuando exista “sospecha razonable” de una persona (lo que sea que signifique eso). Bajo este supuesto, la entrega de dichos datos podría interpretarse como consentimiento por parte de quien los posea. Pero al no entregarlos, ea persona se somete a no poder ingresar, lo cual supone claramente un acto arbitrario.

Ya desde 2014 el gobierno de Obama permitía la búsqueda de información en celulares de personas en “listas negras” de terrorismo. Ahora, la retórica de un gobierno de derecha que considera como enemigos a prácticamente todos los extranjeros, lleva esta práctica mucho más allá.

Pero no solo los extranjeros son blanco de violaciones a su derecho a la privacidad. En estos días, el departamento de policía de Washington D.C. ordenó judicialmente a Facebook que entregara información de quienes protestaron y fueron arrestados durante la toma de posesión del presidente Trump. Entre ellos estaban dos periodistas que cubrían las marchas ese día. El mensaje que se manda es aterrador: si protestas, no solo podrían arrestarte, sino que además habría bases para revisar tus redes sociales, ¿acaso para vincularte con un comportamiento específico, con alguien más, con un lugar?

En este caso, Facebook entrega información sin rechistar (según sus propios términos y condiciones): se requiere una orden legal, vinculada a una investigación criminal para obligarlos a entregar información básica de sus usuarios como nombre, duración de la cuenta, tarjeta de crédito, correo electrónico, último login e inclusive direcciones IP. Quizás nadie previó que inclusive esto podría ser usado de forma arbitraria cuando las instituciones democráticas están en aprietos.

En ambos casos estamos hablando de un esquema de censura indirecta: sin importar de donde seamos, el miedo a que nos revisen hace que borremos cosas y nos de pavor expresarnos con libertad en nuestros celulares. Y así, el disenso y la crítica están en peligro. Por eso es que ahora más que nunca, debemos ingeniar nuevas y creativas formas de aplicar los estándares universales de derechos humanos, que están por encima de cualquier legislación nacional: no importa lo que diga Trump, tenemos derecho a expresarnos y a que nuestra privacidad se respete.

Facebook no es gratis y nunca lo será

En los últimos meses, y especialmente luego de las elecciones en Estados Unidos donde Donald Trump fue electo presidente, mucho se ha discutido sobre la incapacidad de Facebook para responder al enorme poder que tiene. Aunque se niegue a asumirlo, esta red social se ha convertido en la puerta de entrada a los medios y la opinión pública. Y la verdad es que en estos tiempos, sus políticas internas determinan nuestra relación con el mundo.

¿Te has preguntado qué pasa con los datos que subes a Facebook? Fotos, textos, videos, ubicación, toda nuestra información queda alojada en sus servidores. Esto no es un secreto en sentido estricto, está explícito en sus Términos y Condiciones, así que lo sabemos o deberíamos saberlo si nos proponemos leer todo el documento antes de aceptarlo. En cualquier caso, Facebook está actualizando sus Términos permanentemente.

Pero de manera implícita, casi todo lo que hacemos mientras navegamos en internet puede ser rastreado por esta compañía. Hoy día, muchos sitios tienen plug-ins de Facebook, que le permiten tener acceso a nuestro identificador de usuario y así conocer los sitios web que estamos visitando, la fecha y hora en que lo hacemos, y otra información relacionada con el navegador. Según Facebook eso es necesario para mejorar sus productos y servicios y para mostrarnos anuncios más interesantes y útiles.

En otras palabras, para Facebook, sus casi 2.000 millones de usuarios no somos más que consumidores y por eso, nuestros datos son utilizados para capitalizar su negocio, sin importar si estamos o no de acuerdo. Facebook tiene acceso a nuestros hábitos e ideas: a dónde vamos, dónde almorzamos, con quién tenemos relaciones amorosas o relaciones cercanas, por cuánto tiempo, qué compramos, dónde compramos, qué opinión tenemos sobre religión, política y muchos más; incluso puede predecir el futuro, ¿quieres intentarlo?

Pero no vayamos tan adentro de la red. Al fin y al cabo, sobre nuestros datos en Facebook la información a la que tenemos acceso es, por lo menos, vaga. Mejor tengamos en cuenta que la empresa almacenará nuestros datos durante el tiempo que lo requiera y en la medida que los pueda necesitar para ofrecernos servicios a sus usuarios o “a otras personas”. ¿Qué significa esto? Que como usuario o usuaria, pierdes el control sobre la información tuya alojada en la plataforma, sin importar si cancelas tu cuenta. Puede ser que tus datos nunca sean eliminados de los servidores de Facebook.

¿Y qué pasa, por ejemplo, con las imágenes que cargamos en la plataforma? Puedes hacer un sencillo experimento. Carga una fotografía cualquiera; anota la URL de la imagen en un editor de texto; elimina el post; dirígete a la URL de la imagen. La imagen no estará disponible en ese momento. Posiblemente sirva para ofrecer servicios a “otras personas”, nunca lo sabremos, pero es claro que la imagen no será eliminada.

¿Y qué implicaciones puede tener eso en nuestras vidas? Probablemente ninguna, eso tiene que ver con lo que cada quien hace en su vida y lo que quiere que Facebook sepa o no sepa. Cada persona en Facebook puede enfrentar riesgos distintos: el acoso, la censura, la persecución, el robo de información, entre muchos otros. Pero veamos algunos ejemplos:

Digamos que eres padre de un hijo muy lindo y en la fecha de su cumpleaños hiciste una fiesta de disfraces. A él le gusta el terror, así que se disfraza de monstruo. Sacaste muchas fotos y las subiste a Facebook. ¿Qué puede pasar en el futuro con estas? ¿O en el presente? Indudablemente las fotos están allí con tu consentimiento, pero algo que parece inocente en el presente, en otros contextos podría servir para cosas que no pensábamos, por ejemplo construir el perfil de un criminal.

Ahora imaginemos que eres una activista que trabaja el tema del Aborto (que está criminalizado en algunos países en América Latina). Tienes una foto en Facebook donde aparecen más integrantes de un colectivo que trabaja por la misma causa. La posibilidad de identificarles visualmente, así como los lugares donde se encuentran o se ponen cita, o los atuendos que utilizan, facilita a posibles agresores identificarles físicamente, en la calle, en los espacios de trabajo o incluso en su casa. Es cuestión de investigar un poco.

En este último caso, el gobierno podría además empezar a perseguir y acusar penalmente activistas (no solo que defienden el aborto sino también causas ecologistas, ocupaciones, etc.) y pedir oficialmente información a Facebook. Y es sabido que Facebook entrega esta información.

Finalmente, piensa cuánta información compartes en Facebook cuando instalas sus aplicaciones en tu teléfono: contactos, calendario, su ubicación; identidad y estado del teléfono; SMS; contenido de la tarjeta SD; descargar archivos sin notificación; saber el estado de la red y su servicio de internet. Además, estás de “acuerdo” que todas las informaciones que colecta Facebook puedan ser compartidas con sus socios. Por suerte, la aplicación de Messenger ahora tiene chat cifrado, pero… Ya hablamos de lo que hacen con nuestros datos.

Sin embargo, creemos que la solución no es perder la calma ni salir corriendo a cerrar nuestra cuenta. Si quieres seguir usando Facebook, preparamos una lista de enlaces donde puedes leer más sobre cómo protegerte en las redes sociales:

Latin America in a Glimpse (2016)

Resumen de lo más relevante sobre la situación de los derechos humanos y la tecnología en América Latina durante 2016.

Filtración de TiSA. Los temores se confirman

Hace unos meses reportamos sobre los avances en la negociación del “Trade in Services Agreement” (TiSA), con la información a la que tuvimos acceso a través del “cuarto adjunto” en Chile. Se trata de otro tratado negociado de espaldas a la ciudadanía. Siendo TiSA un tratado dedicado exclusivamente a servicios, en principio no ha parecido tener capítulos con el mismo nivel de controversia sobre TPP, como propiedad intelectual, inversiones y solución de controversias inversionista-Estado; por esta razón, ha pasado mucho más desapercibido para la sociedad civil y la opinión pública, escandalizada con el TPP.

Por lo mismo, podría suponerse que el contenido de TiSA no sería tan problemático como el del TPP, que hace tan poco dimos por muerto. Sin embargo, el pasado 25 de noviembre, netzpolitik.org en conjunto con Greenpeace, filtraron una serie de borradores de algunos anexos del tratado, que sigue en negociación. Se trata de los anexos sobre Telecomunicaciones y sobre Comercio Electrónico, cuestiones clave para el desarrollo de internet. El contenido de estos documentos es sumamente preocupante y merece un análisis en profundidad, pues varios países latinoamericanos están participando de esta negociación, que amenaza aspectos claves de los derechos humanos en internet.

Una mala fórmula para la protección de intermediarios

En una disposición recientemente propuesta por Estados Unidos, se consagra un que puede resultar sumamente perjudicial para la libertad de expresión. El artículo X.X (entre los artículos 11 y 12) del anexo sobre Comercio Electrónico establece que ningún país miembro podrá considerar a un servicio de plataforma interactiva como “proveedor de contenido” al momento de determinar la responsabilidad en daños ocasionados por la información contenida, procesada o distribuida a través de sus servicios. Esto es, que servicios como YouTube, Facebook y otros no serán responsables por el contenido que sea subido a sus plataformas por los usuarios (excluyendo las infracciones a la propiedad intelectual, sujetas a otras reglas).

Al permitir que las plataformas no se transformen en guardianes del contenido que sus usuarios suben, esta cláusula es un importante resguardo para la libertad de expresión en Estados Unidos. La redacción de la propuesta parece estar inspirada en la sección 230 de la Communication Decency Act estadounidense. Sin embargo, la misma propuesta establece que estos mismos intermediarios no serán responsables cuando supriman, de forma proactiva, el acceso o disponibilidad de material “objetable o dañino”, cuando esta acción sea realizada de buena fe. Es decir, se establece la posibilidad de que las plataformas no sean responsables cuando retiren contenidos arbitrariamente, aun cuando este contenido no sea ilegal.

En casos en que el retiro de contenido afecte derechos como la libertad de expresión, corresponde que sean entes imparciales quienes decidan, por ejemplo tribunales de justicia, y no las empresas privadas, cuyas decisiones pueden constituir censura. En estas condiciones, la propuesta permite la censura sin atender a los Principios de Manila. Y la misma irresponsabilidad existiría cuando el retiro o bloqueo se produzca por medios técnicos, como ContentID. Teniendo en cuenta que cada día más servicios acuden a algoritmos para bajar contenido, esta presunción puede proteger a los intermediarios en casos graves de censura automatizada y arbitraria.

Neutralidad de la red, aún más descafeinada

La neutralidad de la red es uno de los principios básicos de internet como lo conocemos, y consiste en que los proveedores de internet deben tratar todos los bits de información del mismo modo, sin bloquear o privilegiar conexiones mientras no haya fundamento legal.

En el anexo de Comercio Electrónico (artículo 7.1 a), se reconocen los beneficios del acceso y uso de servicios y aplicaciones en internet, sujeto a la gestión razonable de redes. A esa “gestión razonable”, la Unión Europea propone agregar “no discriminatoria”, como permiten varias reglas de neutralidad de la red hoy vigentes para la gestión del tráfico de datos. No obstante, Estados Unidos y Colombia se oponen a la incorporación de dicha expresión, mutilando así un aspecto clave del principio de neutralidad de la red. También resulta desconcertante que el resto de los países de América Latina, muchos de los cuales ya cuentan con legislación que consagra la neutralidad de la red, no estén apoyando la incorporación de este concepto clave.

Desprotección de datos personales

Uno de los puntos más sensibles sobre TPP y TiSA ha sido el estado de la protección de datos personales frente al defendido principio de la libertad en el flujo de datos. En un contexto de continuo desencuentro entre la Unión Europea y Estados Unidos por la protección de datos tras las revelaciones de Snowden, TiSA aparece como una oportunidad clave para que la libre circulación de la información, a favor del comercio, eluda las trabas que le significan los derechos de las personas sobre sus datos.

Al igual que TPP, TiSA (artículo 4.3 del anexo de Comercio Electrónico) contiene disposiciones que obligan a sus países miembro a permitir el tráfico transfronterizo de datos personales, pero sin la obligación de certificar que el país receptor mantiene un nivel adecuado de resguardo de la privacidad o de protección de datos personales, sino proponiendo flexibilidades y exigencias blandas de protección similar. El borrador filtrado también prohíbe que los países condicionen la entrega de un servicio al hecho de que el servidor se encuentre ubicado dentro del territorio nacional del país miembro. Aunque en este último caso las leyes de datos personales suelen ser una limitación válida, no todos los países cuentan con tales reglas.

¿Entorpeciendo la difusión del software libre?

Al igual que TPP, el anexo de Comercio Electrónico de TiSA prohíbe a sus países miembro condicionar la comercialización de un software cuyo código sea abierto o revelado (Artículo 6.1). Si bien el artículo 6.3 a) aclara que nada impide a las partes negociar privada o contractualmente, a través de términos y condiciones, que el software sea de código abierto (por ejemplo, mediante una licencia de uso), la prohibición general significa que, de aplicarse estas reglas a la adquisición de software por un Estado (como parece buscar la Unión Europea en el artículo 5 a), el Estado puede encontrarse atado de manos para implementar políticas públicas que impliquen el uso de software libre.

La redacción de esta disposición es peor que la contenida en el TPP, el cual (Artículo 14.17.2) restringe la aplicación de esta prohibición a productos de mercados masivos que contengan tal programa informático, y no incluye los programas informáticos utilizados para la infraestructura crítica de un país. La redacción contenida en TiSA, por tanto, resta soberanía a los estados para implementar políticas públicas relacionadas con el software libre.

Pasos a seguir

Contrario a la creencia de que, por tratarse de un tratado dedicado a la regulación de servicios, TiSA sería poco polémico, la filtración de estos borradores ha confirmado que el secretismo en la negociación supone un riesgo para la garantía de los derechos fundamentales. Debemos exigir a los gobiernos de América Latina que levanten la voz, que negocien de manera transparente, que abran la discusión a la ciudadanía, la academia y la sociedad civil. En lo inmediato, deben también oponerse tenazmente a las disposiciones que vulneran los derechos fundamentales de sus habitantes, y a aquellas disposiciones que comprometen el ejercicio de derechos humanos en internet.

El rostro oculto del reconocimiento facial

Según declaró Claudio Orrego, intendente de la ciudad de Santiago, en diciembre de este año el Estado chileno adquirirá un software de reconocimiento facial para ser utilizado en el control de la violencia en los estadios y “con motivo de otros temas de seguridad del Estado”, por ejemplo el control de marchas y manifestaciones. Este sistema contará con los datos del Servicio de Registro Civil e Identificación, una base de datos que cuenta con las fotografías y la información personal de 17 millones de ciudadanos, y será manejado por una oficina central de la policía, quienes estarán a cargo de contrastar las imágenes tomadas por las cámaras de vigilancia contra la inmensa base de datos, a través del software especializado.

Por supuesto, Chile no es el primer país en implementar tecnologías de reconocimiento facial con finalidades de preservación del orden público. Sin ir muy lejos, el gobierno de los Estados Unidos utiliza estas tecnologías desde hace varios años, y se estima que uno de cada cuatro de sus departamentos policiales en al menos 26 estados tienen acceso a una base de datos que, a la fecha, contendría los rostros y datos personales de al menos la mitad de los ciudadanos. En Colombia, las autoridades comenzaron a implementar el año pasado el uso del software Face First en el sistema de transporte público urbano, con la finalidad de enviar alertas a través de las diferentes estaciones, así como a otros sitios, como estadios de fútbol.

Investigadores especializados han señalado que, a pesar de que esta tecnología pueda ser útil para ayudar a localizar a criminales violentos, existen riesgos implícitos en los posibles usos que pueda dársele. Por ejemplo, su utilización en protestas y manifestaciones (como ha ocurrido en Brasil y como ocurriría en Chile) podría comprometer las libertades básicas, incluyendo la libertad de expresión y manifestación, que incluye el derecho a expresarse anónimamente.

La tecnología de reconocimiento facial funciona a través de un análisis de diversos rasgos físicos, incluyendo factores como las dimensiones del rostro, la forma de los pómulos, el ancho de la nariz y la longitud de la frente. Con esta información, busca coincidencias en la base de datos hasta encontrar una o más personas cuyo perfil corresponda a los rasgos identificados. Sin embargo, un estudio reciente de la Universidad de Georgetown encontró evidencia de que el software de reconocimiento facial presenta fallas cuando la iluminación varía, y no funciona de manera precisa con personas de piel oscura, lo que resultaría en un mayor número de personas inocentes siendo indebida e innecesariamente detenidas.

Del mismo modo, con bases de datos de poblaciones amplias, es inevitable el surgimiento de falsas coincidencias. En casos como el de Steve Talley, quien ha sido reiteradamente apresado por errores en el sistema de reconocimiento facial, las implicaciones para los derechos humanos más básicos son obvias, y ponen en evidencia el principal problema de todas las tecnologías de autenticación biométrica: la dificultad de cambiar un rostro o una huella digital, una vez que este ha sido comprometido como mecanismo de reconocimiento. Por otra parte, para una persona consciente de que está siendo vigilada, es relativamente fácil engañar a una cámara, y esto ha dado lugar al surgimiento de una serie de acciones, algunas más cercanas a la protesta y otras al performance artístico, que buscan mecanismos para escapar a la vigilancia; en ocasiones, basta con utilizar los anteojos adecuados.

Si bien algunos alegan que los problemas inherentes al reconocimiento facial pueden ser minimizados a través de un grado mínimo de intervención humana, el cual evitaría que el reconocimiento automatizado produjera falsos positivos, en otros casos el sesgo humano podría profundizar las fallas de la tecnología. Los falsos positivos terminan por forzar a los ciudadanos a probar que no son culpables, invirtiendo la carga de la prueba incluso antes de que comience el proceso y subvirtiendo así el principio básico de la presunción de inocencia. Cualquier implementación de un sistema biométrico de vigilancia debe, pues, partir de la presunción de que todo software puede fallar, y del establecimiento de estándares básicos de protección de los derechos humanos para evitar que estas fallas afecten negativamente las libertades y garantías ciudadanas.

La recolección de datos en el sistema de transporte público de Santiago: el caso de la TNE

Investigación sobre la recolección y manejo de datos personales en el sistema de transporte público de Santiago, Transantiago, particularmente en el caso de la Tarjeta Nacional Estudiantil (TNE) y su impacto en la privacidad de los usuarios.

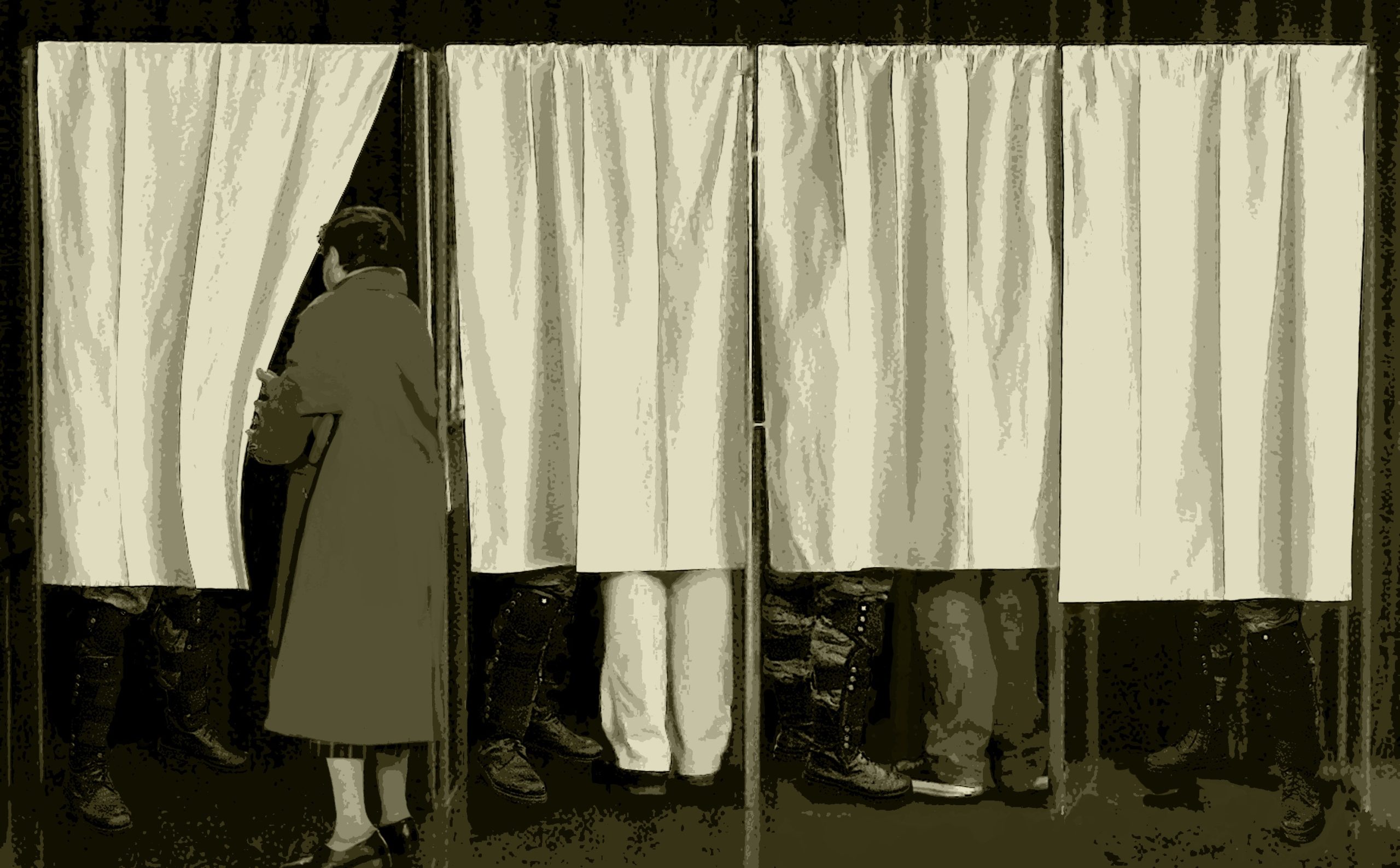

Los peligros del voto electrónico

Sin votos, un sistema carece de legitimidad. El voto es una parte muy importante de la democracia como se entiende hoy, al permitir a la población de un país elegir a sus representantes de manera libre y secreta. Pero además, recoge varios derechos como a la libertad de expresión y a la participación política.

En la actualidad, el voto electrónico surge como una alternativa viable y cómoda en los procesos electorales, tanto para el registro como para el conteo. De acuerdo con quienes han lo han impulsado, este sistema reduciría las posibilidades de fraude electoral y así, contribuiría a restaurar la confianza de la población votante. Los gobiernos que lo han implementado afirman que a través de este se garantiza la seguridad de los votantes, asegurando que el voto será secreto y el proceso electoral será transparente y enfocado a cumplir con una elección democrática de los representantes.

Sin embargo, estos sistemas no han considerado todas las implicaciones existentes en términos de derechos humanos. Por ejemplo, los derechos a la privacidad, a la seguridad o a la protección de los datos personales pueden verse fácilmente vulnerados, pues además de la cantidad de datos que puede recoger el software utilizado, acerca de los y las votantes, los sistemas de votación electrónica pueden ser fácilmente intervenidos o hackeados para afectar los resultados de la votación y cometer fraudes electorales.

¿Qué pasaría en un sistema político si el voto no fuera secreto? Podríamos imaginar persecuciones políticas a quienes votaron por el candidato perdedor, o a personas que se abstuvieron y decidieron no votar. La implementación de sistemas de voto electrónico no asegura que algo así no sucederá, sino que podría propiciar un abuso en el ejercicio del poder en la esfera política.

El desarrollo de la tecnología y el uso del internet permiten la creación de una vida en el entorno digital, con grandes beneficios para las personas y grupos sociales, pero por lo mismo modo ha facilitado el almacenamiento digital de innumerables datos personales, muchos de los cuales atentan contra la privacidad de los usuarios. Esto supone un riesgo en tanto el acceso a los datos personales no solo está habilitado para las personas titulares de dichos datos, sino para cualquiera que tenga interés en ellos.

Los sistemas digitales no son necesariamente seguros. O quizás deberíamos decir que en distintos grados, siempre son susceptibles de ser intervenidos. Así, en relación con el voto electrónico, derechos fundamentales, políticos y electorales se encuentran en riesgo si no se establecen medidas adecuadas para implementar métodos digitales de votación que garanticen procesos democráticos y transparentes de participación.

En el contexto latinoamericano, Argentina y Chile ya están considerando sistemas de voto electrónico. En el caso de Argentina, se han llevado a cabo diversas pruebas piloto para elecciones en sus diferentes provincias. Buenos Aires fue la primera provincia en legislar e implementar dicho sistema. Aunque el establecimiento del voto electrónico se ha dado de manera gradual, durante este proceso se ha ido manifestando la preocupación por parte de ciertos miembros de la sociedad civil sobre algunas vulnerabilidades que podría tener el sistema y las máquinas de votación electrónica.

Además, durante este año se aprobó en la Cámara de Diputados la reforma electoral que incluye la implementación del voto electrónico a nivel nacional. De ser aprobado en el Senado, este sistema, que ha sido fuertemente cuestionado tanto por la comunidad técnica como por activistas de derechos humanos y por la academia, sería utilizado en las elecciones de 2017, por lo que además implicaría un apresurado proceso de implementación. Por eso, instituciones, organizaciones y personas han manifestado su rechazo enfático frente a la adopción de este sistema.

En Chile se está considerando la implementación del voto electrónico debido a la constante abstención de la sociedad durante los procesos electorales. Los criterios que se están tomando en cuenta para el establecimiento del sistema electrónico de votación es la utilización de sistemas de medición biométricos para la identificación de las y los votantes, como por ejemplo, el registro de la huella dactilar.

Brasil, por otro lado, ha automatizado por completo su sistema electoral. Implementó el voto electrónico desde 1996 y, a pesar de que el sistema es considerado “exitoso”, se han encontrado numerosas fallas. Estudios han demostrado que es posible comprometer el encriptado del software y violar la secrecía del voto.

En el contexto latinoaméricano es necesario considerar si el voto electrónico, fácilmente manipulable y que puede impedir de la capacidad de emitir un voto libre y secreto, sea el mecanismo más apto para legitimar la democracia y la protección de los derechos políticos de las personas.

Derechos Humanos y vigilancia en América Latina, un panorama preocupante

América Latina tiene un triste historial de autoritarismo y gobiernos que han buscado utilizar el aparato estatal para controlar a sus ciudadanos. Más preocupante que esta constatación es el hecho de que, pasadas varias décadas del período dictatorial de nuestro continente, los gobiernos latinoamericanos parecen empecinados en retroceder, en vez de avanzar, en estándares de Derechos Humanos en temas de vigilancia y privacidad.

Así lo confirman una serie de reportes publicados recientemente que buscan analizar los sistemas jurídicos y prácticas de vigilancia a la luz de los Principios Internacionales sobre la Aplicación de los Derechos Humanos a la Vigilancia. Los reportes correspondientes a Argentina, Brazil, Chile, Colombia, México, Paraguay, Perú y Uruguay entregan un panorama comparativo preocupante.

Al contrastar los 13 principios para analizar la legitimidad de la vigilancia de comunicaciones antes citados con el marco normativo y las prácticas de estos siete países de Latinoamérica, queda al descubierto, no solo que los países latinoamericanos no están cumpliendo estándares de Derechos Humanos en la materia, sino que los gobiernos del continente cada día están más cómodos con la idea de utilizar la vigilancia como herramienta de control y represión política.

Peor aún parece el hecho de que nadie en el continente parece sorprenderse cuando estos hechos salen a la luz. Ya parece que nos hemos acostumbrado a que nuestros gobiernos busquen cada día vigilarnos de forma más intrusiva y sin cumplir incluso la insuficiente legislación vigente.

Solo en el último tiempo los gobiernos de Chile y Brazil adquirieron globos de vigilancia aéreos, de naturaleza militar, bajo la excusa de mantener a su población segura y combatir la delincuencia. La revelación de las bases de datos de la empresa italiana Hacking Team dejó al descubierto cómo múltiples países del continente habían adquirido millones de dólares en programas de espionaje, cuya adquisición y utilización es de dudosa legalidad y no cumple bajo ninguna circunstancia principios de necesariedad y proporcionalidad.

A lo largo del continente, múltiples proyectos de ley buscan crear registros y vincular los datos personales de los usuarios de las tarjetas de transporte público. Esto, además, da cuenta de intentos por parte de los gobiernos, de acaparar datos personales de la ciudadanía y eventualmente utilizarlos para la vigilancia y el control.

Ante esta situación, se vuelve crucial que los gobiernos de Latinoamérica acusen recibo de los esfuerzos de la sociedad civil y la academia por definir estándares claros de Derechos Humanos para la legitimidad de la interceptación de comunicaciones. En este sentido, los gobiernos deben invertir esfuerzos, no solo en modificar su legislación en la materia, para adecuarla a dichos estándares, sino también modificar las prácticas de sus distintas reparticiones, a fin de respetar, efectivamente, los Derechos Humanos en la materia.

Lo anterior no es solo una inquietud abstracta o académica sino una necesidad imperante en un continente con un pasado complejo y un presente que peligrosamente está adquiriendo rasgos similares a ese pasado autoritario.