Esto es gravísimo. El 23 de septiembre, Carabineros de Chile anunció con bombos y platillos el éxito de la Operación Huracán, una acción de inteligencia policial con el fin de esclarecer responsabilidades en dos quemas de camiones forestales ocurridas durante agosto en La Araucanía. Ocho comuneros mapuches fueron detenidos, incriminados por conversaciones de WhatsApp intervenidas por la policía.

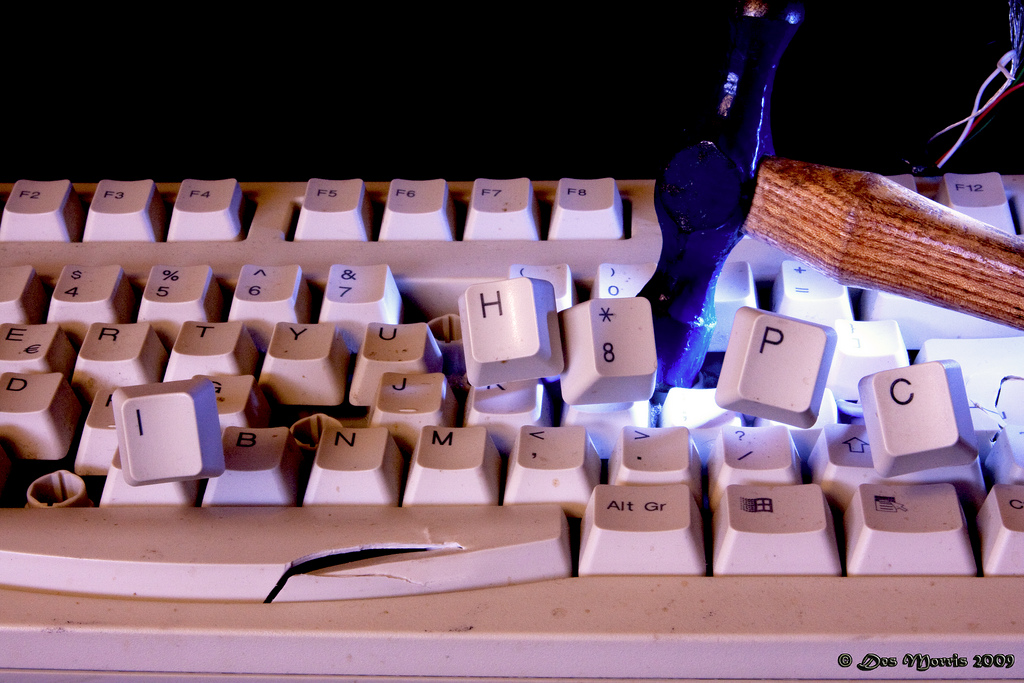

Hoy, cuatro meses más tarde y en un giro escandaloso, la fiscalía está iniciando una investigación contra Carabineros por montaje: las pruebas habrían sido falsificadas e implantadas por ellos en los teléfonos celulares de los acusados.

Repito: esto es gravísimo. GRAVÍSIMO. Esclarecer completamente qué demonios pasó acá es fundamental y ningún esfuerzo debe ser escatimado hasta que las responsabilidades hayan sido debidamente identificadas y sancionadas; del orden que sean: penales, por supuesto, pero también políticas. Cualquier cosa menos es un atentado mayor contra uno de los pilares fundamentales del sistema democrático.

Hay mucho por lo que estar enojados hoy. Todavía más cuando la manera de implantar las pruebas habría sido burda a un extremo irrisorio, mientras en las oficinas de Derechos Digitales nos partíamos la cabeza intentando dilucidar la factibilidad del relato de Carabineros, imaginando complejos estratagemas apoyados de tecnología altamente sofisticada. Nada de eso habría habido aquí. Y como suele suceder, la respuesta más sencilla debe ser la más probable: intervenir los mensajes cifrados de WhatsApp es, si no imposible, muy difícil. Es poco factible que Carabineros cuente con los recursos y las capacidades de efectuar una acción de este tipo.

Evidentemente, las preguntas que surgen de este caso son múltiples: si se comprueba que se trató de un montaje, ¿es este un hecho aislado? ¿Es una práctica común? ¿Ha habido otros casos similares? Y la pregunta del millón: ¿cuáles son efectivamente las capacidades técnicas de vigilancia con las que cuentan las policías y otras instituciones estatales en Chile? ¿Cómo se usan? ¿Cuántas veces se han usado? ¿Con qué fines? ¿En cuántos casos han sido determinantes? ¿Cuál es la naturaleza de esos casos? ¿Cómo se fiscaliza el uso de esas herramientas?

Y ya que estamos hablando de preguntas, no puedo pasar por alto la responsabilidad de la prensa, que en muchos casos actuó como interlocutor pasivo de un relato, a lo menos, sospechoso. Evidentemente, los periodistas no están obligados conocer las minucias técnicas detrás de un sistema de cifrado, pero es sorprendente la falta de curiosidad y sana desconfianza con la cual aceptaron la versión oficial de la historia y omitieron el acto fundacional del periodismo: preguntar.

Si se hubiesen acercado a los expertos, se habrían enterado de que la hazaña narrada por Carabineros era altamente compleja y que era necesario saber más. De cualquier manera, una gran historia: si Carabineros dice la verdad, entonces poseen técnicas y tecnología que desconocemos y sobre lo cual es importantísimo despejar dudas. En caso contrario, es un montaje. Pero las preguntas no se hicieron y los supuestos mensajes fueron incluso publicados. Lo mínimo es que los editores responsables entreguen también las explicaciones y las disculpas pertinentes.

En el escenario actual, donde poco y nada sabemos de las capacidades del Estado para vigilar, conocer, indagar y dar respuestas es imperativo. La prensa tiene un rol importantísimo que cumplir en esta tarea y, hasta ahora, está en deuda con la sociedad.

Por cuarta vez: esto es gravísimo y es necesario llegar al fondo. Tan grave es, que nos entrega una oportunidad única para revisar, reformar y generar mayores instancias de control del modelo de funcionamiento de los servicios de inteligencia en Chile. Esto es necesario y urgente. El momento es ahora. No lo desperdiciemos.